-

Wie innovative Technologie die Datenschutzberatung optimiert

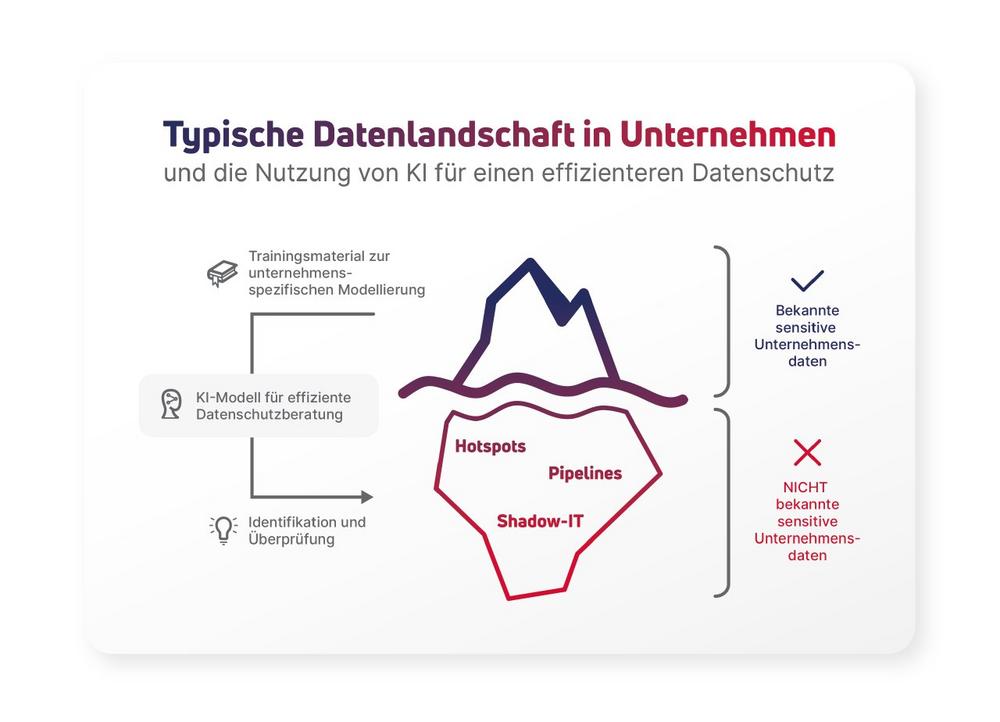

Die fortschreitende Digitalisierung stellt Unternehmen und Organisationen vor immer größere Herausforderungen, ihre sensiblen Daten zu schützen. Statistiken zeigen dies deutlich: Nach einer Umfrage aus dem Jahr 2024 waren rund neun von zehn der deutschen Unternehmen u.a. von Datendiebstahl und Industriespionage mit hoher Wahrscheinlichkeit betroffen. Dies macht einen Anstieg von über zehn Prozent im Vergleich zum Vorjahr aus. Am häufigsten wurden Kommunikationsdaten wie E-Mails (63 Prozent), Kundendaten (62 Prozent), Zugangsdaten (35 Prozent) oder geistiges Eigentum (26 Prozent) gestohlen. Neben massiven unternehmerischen Risiken, etwa durch Verlust oder ungewollte Offenlegung sensitiver Daten, sowie der Verantwortung gegenüber Beschäftigten und Kunden, fallen auch regulatorische Risiken zum Schutz von Personendaten auf Basis des Artikel 83 der…

-

Warum eine leistungsstarke und sichere Netzwerkkarte in Zeiten vernetzter Operationen unverzichtbar ist

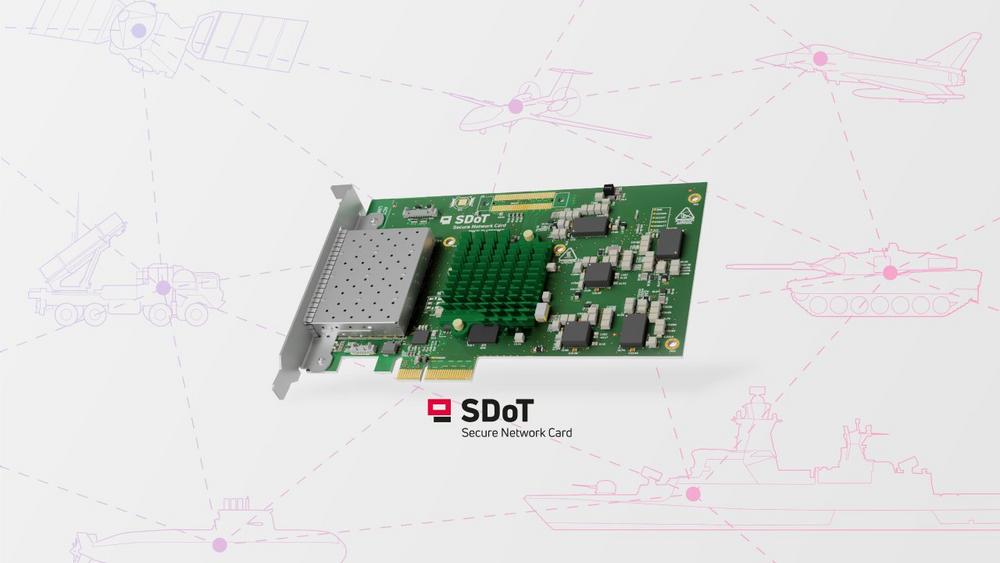

Ein modernes militärisches Einsatzumfeld erfordert mehr als nur präzise Strategien und taktisch kluge Entscheidungen – es benötigt vor allem eine sichere, zuverlässige und resiliente digitale Infrastruktur. Die zunehmende Vernetzung in der modernen Kriegsführung ist kein vorübergehender Trend, sondern ein unverzichtbarer Bestandteil der Effektivität von Streitkräften. Im Zeitalter der Multi-Domain Operations müssen Daten schneller und sicherer ausgetauscht werden; sei es im Heimatland, im Ausland oder in gemeinsamen Bündnissen. Über alle Führungsebenen hinweg, von Operationszentren bis hin zu mobilen Einsatzszenarien und verlegefähigen Systemen, wird die Fähigkeit zur sicheren Kommunikation zu einem entscheidenden Faktor für den Erfolg. Hier setzt die SDoT Secure Network Card, bis zur Einstufung GEHEIM, EU SECRET und NATO SECRET, an.…

-

infodas Security Testing: zielgerichtet, vertrauensvoll und zertifiziert

Cyberkriminelle nehmen nahezu alle Branchen ins Visier, um an sensible und schützenswerte Daten zu gelangen. Betroffen sind Bundeswehr, Verteidigungsindustrie, der öffentliche Sektor und verstärkt kritische Infrastrukturen. Das Ziel von Bedrohungsakteuren: Schwachstellen ausnutzen. Die Folgen von gezielten Attacken sind neben Datenlecks erhebliche finanzielle Verluste und Reputationsschäden. Deshalb spielt Security Testing in der heutigen Bedrohungslage eine tragende Rolle. Die Herausforderung besteht darin, Einfallstore zu erkennen und zu beheben, um langfristig die Sicherheit von Daten und Systemen zu gewährleisten. Mit unserem zuverlässigen Fünf-Phasen-Modell unterstützen wir, Ihre IT-Sicherheit nachhaltig zu verbessern. Als BSI (Bundesamt für Sicherheit in der Informationstechnik)-zertifizierte Penetrationstester identifizieren wir mit Ethical-Hacking oder Pentesting potenzielle Bedrohungen und Schwachstellen von IT-Systemen und -Netzwerken. Unsere…

-

When firewalls are no longer enough: Data-centric security as a decisive factor

Traditional security architectures that focus on perimeter defense, such as firewalls, are reaching their limits in the face of complex cyber threats. Effective protection requires shifting towards data-centric security (DCS) – a paradigm that focuses on protecting the data itself. The growing need to protect sensitive data As digitalization increases, data has become an indispensable resource. This has also aroused the interest of criminals, as it is well known that profits can be made from data. Cybercriminals are particularly interested in data theft. Maximum profit is demonstrably achieved by hunting for intellectual property, customer, supplier, financial, or health data. Therefore, this sensitive data must be given special protection, even if…

-

Zero-Trust: Vor der Technologie kommt die Strategie

Trotz einer hohen Dunkelziffer an nicht gemeldeten Vorfällen reißt die Flut an Nachrichten über erfolgreiche Cyberangriffe auf Unternehmen und Organisationen nicht ab. So bleibt die Bedrohungslage aus dem Cyberraum auf einem konstant hohen Niveau – eine Erkenntnis, die zahlreiche Cybersecurity-Reports untermauern. Eine Lehre aus dieser stagnierenden Situation ist die immer noch in der Praxis verbreitete Nutzung klassischer Sicherheitsarchitekturen mit dem Schwerpunkt auf der Perimeter-Verteidigung, bei der leistungsfähige Firewalls zum Einsatz kommen, während der nachgelagerte Bereich der Infrastruktur häufig vernachlässigt wird. Dadurch entsteht oft ein implizites Vertrauensverhältnis im internen Netzwerk zwischen Benutzern, Systemen und Ressourcen. Dies ermöglicht Angreifern, sich nahezu ungehindert lateral im Netzwerk zu bewegen, um ihre schadhaften Ziele zu…

-

Wenn Firewalls nicht mehr reichen: Data-Centric Security als entscheidender Faktor

Klassische Sicherheitsarchitekturen mit Fokus auf Perimeter-Verteidigung wie Firewalls stoßen angesichts komplexer Cyberbedrohungen an ihre Grenzen. Effektiver Schutz erfordert ein Umdenken hin zu Data-Centric Security (DCS) – einem Paradigma, das den Schutz der Daten selbst in den Mittelpunkt stellt. Steigender Schutzbedarf für sensible Daten Mit zunehmender Digitalisierung sind Daten zur unverzichtbaren Ressource geworden. Dies weckt auch kriminelle Interessen, da sich mit Daten bekanntlich Gewinne erzielen lassen. Cyberkriminelle setzen hier insbesondere auf Datendiebstahl. Der Schlüssel zu maximalem Profit liegt dabei nachweislich in der Jagd auf geistigem Eigentum, Kunden-, Lieferanten-, Finanz- oder Gesundheitsdaten. Diese sensiblen Daten müssen deshalb auch besonderen Schutz erfahren – auch dann, wenn der Perimeter der eigenen IT-Infrastruktur bereits überwunden…

-

Traversals und infodas bringen ihre Expertise in das Bundeswehr-Projekt TerrHub ein

Die Unternehmen Traversals und infodas sind am wegweisenden Projekt Territorial Hub (kurz: TerrHub) beteiligt. Die Initiative stärkt die Führungsfähigkeit für die Gesamtverteidigung Deutschlands durch die Vernetzung von staatlichen, zivilen und militärischen Akteuren. Dabei nimmt der sichere Informationsaustausch, als Basis der Entscheidungsfindung, eine zentrale Rolle ein. infodas bringt seine Expertise aus der Cyber- und IT-Sicherheit sowie in der Absicherung hochsensibler Netzwerke ein. Traversals stellt essenzielle Daten zur Verfügung, die eine präzise und aktuelle Beurteilung der Lage ermöglichen. „Die effektive Nutzung lagewichtiger Daten ist entscheidend für eine resiliente und reaktionsfähige Verteidigungsstruktur. Wir freuen uns, mit unserer Software Defined Intelligence Architecture (SDIA) zu dem wegweisenden Projekt TerrHub beizutragen“, sagt Dr. Dirk Kolb, Geschäftsführer…

-

Security at a new level: infodas IT security product receives BSI certification according to Common Criteria

Secure, robust and certified: infodas has been awarded by the German Federal Office for Information Security (BSI) for its SDoT Software Data Diode. As it is certified to Common Criteria Evaluation Assurance Level 5+ (EAL5+), the IT security product meets the most rigorous international security requirements. infodas products secure sensitive communication flows in both the defense sector and the public sector, as well as in critical infrastructures. "With this high-level certification for our SDoT Software Data Diode, we are confirming our chosen path. With this certificate, our approach to stronger, process-oriented development using security-by-design principles has been recognized. We also clearly demonstrate the high security standards that our software-based cybersecurity…

-

Sicherheit auf einem neuen Level: infodas IT-Sicherheitsprodukt erhält BSI-Zertifizierung nach Common Criteria

Sicher, robust und zertifiziert: infodas wurde vom Bundesamt für Sicherheit in der Informationstechnik (BSI) für seine SDoT Software Data Diode ausgezeichnet. Das IT-Sicherheitsprodukt entspricht mit einer Zertifizierung nach Common Criteria Evaluation Assurance Level 5+ (EAL5+) höchsten internationalen Sicherheitsanforderungen. Produkte der infodas sichern sensible Kommunikationsströme im Verteidigungsbereich, dem öffentlichen Sektor sowie Kritischen Infrastrukturen ab. „Mit dieser hochrangigen Zertifizierung für die SDoT Software Data Diode untermauern wir unseren eingeschlagenen Weg. Unser Ansatz zur stärkeren, prozessorientierten Entwicklung mittels Security-by-Design-Prinzipien wurde mit diesem Zertifikat gewürdigt. Wir stellen deutlich unter Beweis, welch hohe Sicherheitsstandards unsere softwarebasierte Cybersecurity-Lösung aufweist. Die Zusammenarbeit mit dem BSI lief sehr partnerschaftlich, und wir möchten uns für die Unterstützung bedanken. Wir…

-

Protection against cyber attacks: Strong network security with the SDoT Secure Network Card

infodas, an Airbus subsidiary specializing in cyber and IT, is unveiling its latest product, the SDoT Secure Network Card. Alongside a high level of integrity, the network card offers effective protection against supply chain attacks. The SDoT Secure Network Card can be used, by way of example, by operators of critical infrastructures, payment processors, as well as public authorities and the military. In the cloud and infrastructure sector, too, the cybersecurity tool offers the very highest levels of secure protection for in-house IT infrastructure. The hardware is approved up to the NATO SECRET classification level. Featuring the latest generation of network security, the product reduces the risks to the integrity…