-

Gefälschte Browser-Updates: Eine akute Bedrohung

Das Cybersecurity- und Compliance-Unternehmen Proofpoint hat vier verschiedene Bedrohungscluster identifiziert, die gefälschte Browser-Updates zur Verbreitung von Malware nutzen. Dabei kommen kompromittierte Websites zum Einsatz, bei denen eine vermeintliche Information des Browser-Anbieters (wie Chrome, Firefox oder Edge) angezeigt wird. Diese suggerieren dem potenziellen Opfer, dass eine Browser-Aktualisierung nötig ist. Sobald ein Benutzer auf den Link klickt, lädt er kein legitimes Browser-Update herunter. Stattdessen fängt er sich eine gefährliche Malware ein. Die Angreifer haben es dabei auch auf deutsche Internetuser abgesehenл Den Recherchen von Proofpoint zufolge nutzt die cyberkriminelle Gruppe TA569 bereits seit über fünf Jahren gefälschte Browser-Updates, um die Malware SocGholish zu verbreiten. In jüngster Zeit nutzen auch andere Bedrohungsakteure diese…

-

ZenRAT: Alles andere als beruhigend

Proofpoint erhält häufig Hinweise aus der Security-Community, die zur Untersuchung und Erkennung neuer Malware führen. Am 10. August 2023 teilte Jérôme Segura, Senior Director of Threat Intelligence bei Malwarebytes, ein Malware-Sample als Teil eines Windows-Software-Installationspakets. Das Sample wurde zunächst auf einer Website entdeckt, die vorgab, mit Bitwarden in Verbindung zu stehen: bitwariden[.]com, ähnelt der echten Website bitwarden.com sehr stark. In dem Standard-Installationspaket, das sich als Bitwarden ausgibt, ist eine bösartige ausführbare .NET-Datei enthalten, welche die Proofpoint-Experten „ZenRAT“ getauft haben. Wie die Cyberkriminellen hinter ZenRAT die Malware verbreiten, ist aktuell noch unklar. In der Vergangenheit wurde Malware, die sich als gefälschtes Software-Installationsprogramm tarnte, über SEO Poisoning, Adware-Bundles oder per E-Mail verbreitet.…

-

Chinesische Malware verändert die Bedrohungslandschaft

Seit Anfang 2023 konnte das Cybersecurity- und Compliance-Unternehmen Proofpoint eine Zunahme von mutmaßlich chinesischen Cybercrime-Aktivitäten beobachten, bei denen Malware via E-Mail verbreitet wurde. Unter anderem wurde dabei der Sainbox Remote Access Trojaner (RAT) genutzt – eine Variante des Commodity-Trojaners Gh0stRAT. Auch die neu identifizierte ValleyRAT-Malware wurde im Rahmen der Aktivitäten verbreitet. Die beobachteten Kampagnen hatten in der Regel einen geringen Umfang und adressierten zumeist weltweit tätige Unternehmen mit Niederlassungen in China. Die E-Mail-Betreffzeilen und -Inhalte wurden gemeinhin auf Chinesisch verfasst und standen im Zusammenhang mit Rechnungen, Zahlungen und neuen Produkten. Die Benutzer, auf die es die Täter abgesehen hatten, tragen meist chinesische Namen, die mit entsprechenden chinesischen Schriftzeichen geschrieben werden…

-

Führende deutsche Unternehmen verfügen nicht über grundlegende E-Mail-Sicherheitsmaßnahmen

Proofpoint, Inc., eines der führenden Cybersecurity- und Compliance-Unternehmen, hat heute eine neue Studie zum Thema E-Mail-Sicherheit deutscher Unternehmen veröffentlicht. Dabei zeigt sich, dass 65 Prozent der 40 größten deutschen Unternehmen ihre Mitarbeiter, Kunden und Partner nicht aktiv vor E-Mail-Betrug schützen. Dies ist das Ergebnis einer Analyse zum Implementierungsgrad von Domain-based Message Authentication, Reporting and Conformance (DMARC) unter den DAX40-Unternehmen. Bei DMARC handelt es sich um ein E-Mail-Validierungsprotokoll, das entwickelt wurde, um Domainnamen vor dem Missbrauch durch Cyberkriminelle zu schützen. Mit der Hilfe von DMARC lässt sich die Identität des Absenders authentifizieren, bevor eine Nachricht zugestellt wird. DMARC hat drei Sicherheits-Level: Überwachung (Monitor), Quarantäne (Quarantine) und Zurückweisung (Reject), wobei Zurückweisung die sicherste Option…

-

Proofpoint präsentiert Branchenpremieren zur Unterbrechung der Angriffskette

Proofpoint, eines der führenden Cybersecurity- und Compliance-Unternehmen, präsentiert eine Reihe neuer Technologien zur Abwehr der schwerwiegendsten Bedrohungen, denen sich Unternehmen aktuell ausgesetzt sehen. Dazu gehören Ransomware und Datendiebstahl sowie die Kompromittierung eines Unternehmens durch Phishing (Business E-Mail Compromise, BEC), die führende Ursache finanzieller Verluste von Unternehmen durch Cybercrime. Das Unternehmen hat die Innovationen auf der Proofpoint Protect 2023 vorgestellt. Sie umfassen die Plattformen Aegis Threat Protection, Identity Threat Defense und Sigma Information Protection, die Bedrohungen der kritischen Glieder der Angriffskette vereiteln helfen. Die KI- und ML-gestützten Innovationen basieren auf Billionen entdeckter Bedrohungsaktivitäten, die Proofpoint in einem der umfangreichsten Datensätze der Branche gesammelt hat. IT-Sicherheitsexperten erhalten so eine unübertroffene Transparenz, Flexibilität und Analysetiefe, um avancierte Angriffe auf jedwede Schwachstelle…

-

Proofpoints Report „Cybersecurity: The 2023 Board Perspective“: KI – die neue Gefahr

Proofpoint, eines der führenden Cybersecurity- und Compliance-Unternehmen, hat heute seinen zweiten, jährlichen Report „Cybersecurity: The Board Perspective“ veröffentlicht. Der Report untersucht die Ansichten der Unternehmensleitung zur globalen Bedrohungslandschaft, zu Cybersicherheitsprioritäten und den Beziehungen zu ihren CISOs. Fast drei Viertel (73 Prozent, international ebenfalls 73 Prozent) der deutschen Studienteilnehmer halten es für wahrscheinlich, von einem schwerwiegenden Cyberangriff getroffen zu werden, ein Anstieg gegenüber 70 Prozent im Jahr 2022 (international: 65 Prozent). 55 Prozent (international 53 Prozent) gehen davon aus, dass ihre Organisation nicht auf einen gezielten Angriff vorbereitet ist (gegenüber 50 Prozent im Vorjahr). Dieser Befund spiegelt die anhaltende Volatilität der Bedrohungslandschaft wider, einschließlich anhaltender geopolitischer Spannungen und der Zunahme zerstörerischer Ransomware- und…

-

Multi-Faktor-Authentifizierung im großen Maßstab ausgehebelt: Unternehmensleiter im Visier

. Reverse-Proxy-Missbrauch Der zunehmende Einsatz von MFA hat zur Verbreitung von Phishing-Kits und -Tools geführt, die helfen, diese Sicherheitsebene zu umgehen. Cyberkriminelle setzen zunehmend Adversary-in-the-Middle (AitM)-Phishing-Kits wie EvilProxy ein, um Anmeldedaten und Sitzungs-Cookies in Echtzeit zu stehlen (Abbildung 1). Aufgrund des Do-it-yourself-Charakters von Open-Source-Kits haben Cyberkriminelle die Chance ergriffen, MFA-Phishing-as-a-Service (PhaaS) zu entwickeln. Folglich können selbst technisch wenig versierte Kriminelle Anmeldedaten für eine Vielzahl von Online-Diensten erbeuten (z.B. für Gmail, Microsoft, Dropbox, Facebook und Twitter). Heutzutage muss ein Angreifer nur noch eine Kampagne über eine Point-and-Click-Schnittstelle einrichten, mit anpassbaren Optionen wie Bot-Erkennung, Proxy-Erkennung und Geofencing. Diese relativ einfache und kostengünstige Schnittstelle hat ein Einfallstor für erfolgreiche MFA-Phishing-Aktivitäten geöffnet. Bei EvilProxy handelt es…

-

WikiLoader: Proofpoint warnt vor neuer Malware

Experten von Proofpoint haben eine neue Malware enttarnt, die sie “WikiLoader” getauft haben. Erstmals beobachten konnten die Experten die neue Malware, als sie von TA544 (Threat Actor 544) verbreitet wurde, einer Gruppe Cyberkrimineller, die normalerweise Ursnif-Malware in ihren Attacken verwendet, um Unternehmen vornehmlich in Italien anzugreifen. In der Folge konnte Proofpoint weitere Cyberkampagnen beobachten. Bei WikiLoader handelt es sich um ein ausgeklügelten Downloader, der dazu dient, eine weitere Malware-Payload zu installieren. Die neuentdeckte Malware umfasst bemerkenswerte Verschleierungstechniken und benutzerdefinierte Code-Implementierungen, die eine Erkennung und Analyse durch Cyberforensiker erschweren sollen. Die Entwickler vermieten WikiLoader vermutlich bereits auch an ausgewählte cyberkriminelle Akteure. Aufgrund seiner Beobachtungen geht Proofpoint davon aus, dass diese Malware…

-

Urlauber im Fadenkreuz, Missbrauch der Marke Air Hamburg

Halb Deutschland befindet sich im Urlaub. Cyberkriminelle allerdings gönnen sich keine Auszeit. Vielmehr nutzen sie die Urlaubszeit für gezielte Attacken, ähnlich wie an Weihnachten oder bei großen Veranstaltungen und Konzerten. Die Security-Experten von Proofpoint haben allein in der ersten Hälfte des Jahres einen Anstieg von 196 Prozent im Vergleich zum Vorjahr beim Konversationsmissbrauch (Conversational Scams, eine Form von Mobile-Phishing-Betrug) beobachten können. Diese Betrugsversuche werden zudem immer ausgefeilter und beinhalten häufig Antwort- und Rückantwort-Interaktionen, um zunächst Vertrauen zu schaffen. Der eigentliche Betrug kann dann ein Opfer unter Umständen mehrere Tausend Euro kosten. Aktuell lassen sich dabei besonders häufig gut durchdachte und zeitlich abgestimmte Köder rund um die Reisesaison beobachten. Weltweit waren Conversational…

-

Cyberwar-Gruppe Charming Kitten setzt auf neue Methoden und greift auch Mac-Rechner an

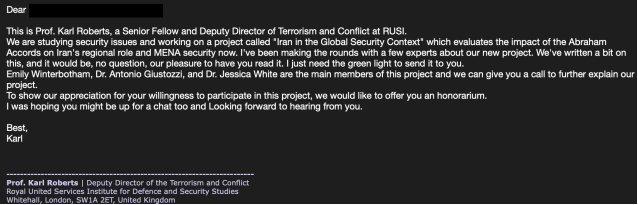

TA453 adressiert weiterhin mit vermeintlich harmloser Kommunikation an Experten für Nahostfragen und nukleare Sicherheit. Während die Verhandlungen über den Joint Comprehensive Plan of Action (JCPOA) andauern und Teheran sich innerhalb seines Einflussbereichs zunehmend isoliert sieht, konzentriert TA453 einen Großteil seiner Bemühungen auf Experten, die diese Außenpolitik beeinflussen könnten. Wie in einer der jüngsten Kampagnen von TA453 zu sehen ist (Abbildungen 1 und 2), nahmen die Akteure Kontakt mit der Zielperson über eine harmlose E-Mail auf und nutzten dann andere gefälschte Identitäten, um eine Beziehung zur Zielperson und Glaubwürdigkeit aufzubauen. Nach derzeitigem Kenntnisstand geht Proofpoint davon aus, dass TA453 alle verwendeten Identitäten „gespooft“ hat, d.h. die Accounts bekannter Experten imitiert hat…