-

Entwickler-Tools als neue Angriffsfläche

Aktuelle Angriffe auf den Infrastruktur-Scanner Checkmarx KICS und den Kommandozeilen-Client von Bitwarden zeigen eine neue Qualität von Supply-Chain-Attacken. Die Angreifer verteilten trojanisierte Versionen über offizielle Kanäle wie npm, Docker Hub und GitHub Actions. Sie unterwanderten damit das Vertrauen, das Entwickler in etablierte Distributionswege setzen. Neben klassischen Zugangsdaten wie GitHub-Tokens, SSH-Schlüsseln und Cloud-Credentials gerieten auch Konfigurationen von KI-Entwicklungsassistenten wie Claude, Cursor oder MCP-Setups (Model Context Protocol) ins Visier. Entwickler-Tools als neues Angriffsziel Sophos X-Ops, das Advanced-Threat-Research-Team des Unternehmens, sieht in dieser Aktivität einen Hinweis darauf, dass Angreifer zunehmend nicht nur Software-Abhängigkeiten, sondern auch das Vertrauen in Entwickler-Werkzeuge selbst ins Visier nehmen. „Developer-Toolchains entwickeln sich immer stärker zu einem attraktiven Angriffsziel, weil…

-

Security-Blindspot: Wie Angreifer QEMU nutzen, um Erkennungssysteme zu umgehen

Sophos-Analysten untersuchen den aktiven Missbrauch von QEMU (Quick Emulator), einem Open-Source-Maschinenemulator und Virtualisierungs-Tool. Angreifer nutzen QEMU und weitere gängigere, auf Hypervisoren basierende Virtualisierungs-Tools, wie Hyper-V, VirtualBox und VMware, seit längerer Zeit. Grund dafür ist, dass böswillige Aktivitäten innerhalb einer virtuellen Maschine (VM) für die Endpunktsicherheit nahezu unsichtbar sind und auf dem Host kaum forensische Spuren hinterlassen. Die Sophos-Analysten haben jedoch einen Anstieg von Fällen beobachtet, in denen QEMU zur Umgehung von Abwehrmaßnahmen eingesetzt wird. Dabei haben die Experten seit Ende 2025 zwei unterschiedliche Kampagnen identifiziert und untersucht: STAC4713 und STAC3725. STAC4713 ist kein Ransomware-as-a-Service-Modell STAC4713 wurde erstmals im November 2025 beobachtet und ist eine finanziell motivierte Kampagne, die mit der…

-

„Fake it ‘til you make it“

Die nordkoreanische Hackergruppe NICKEL ALLEY setzt ihre perfiden „Contagious Interview“-Kampagnen fort: Mit gefälschten LinkedIn-Unternehmensprofilen, fingierten Jobangeboten und manipulierten GitHub-Repositorien lockt sie gezielt Softwareentwickler in die Falle. Das Ziel: Die Installation des gefährlichen PyLangGhost RAT – einem Remote-Access-Trojaner, der nicht nur Kryptowährungen stiehlt, sondern auch den Weg für Industriespionage und Supply-Chain-Angriffe ebnet. Die Masche: Fake-Jobs, Fake-Websites, Fake-Code NICKEL ALLEY geht mit System vor: Die Gruppe erstellt scheinbar seriöse LinkedIn-Seiten für erfundene Unternehmen und ergänzt diese mit GitHub-Accounts, die vermeintlich harmlosen Code hosten. Im Rahmen fingierter Bewerbungsgespräche werden ahnungslose Kandidaten aufgefordert, „technische Aufgaben“ in einer von den Angreifern kontrollierten Weboberfläche zu lösen. Dort wartet die Falle: Ein scheinbarer Fehler auf der Website…

-

Prompt Injection: Warum die größte Schwachstelle der KI nicht im Code liegt, sondern in der Sprache

Die IT-Sicherheit hat sich daran gewöhnt, dass Angriffe technisch sind. Schwachstellen im Code, fehlerhafte Konfigurationen, ungepatchte Systeme. Mit dem Aufkommen generativer KI verschiebt sich dieser Fokus grundlegend. Angriffe zielen nicht mehr nur auf Software, sondern auf Verhalten. Prompt Injection beschreibt genau das. Angreifer nutzen Sprache, um KI-Systeme gezielt zu manipulieren. Sie formulieren Anweisungen so, dass die KI ihre eigentlichen Regeln ignoriert und Dinge tut, die sie nicht tun sollte. Das kann harmlos beginnen, etwa mit dem Umgehen von Sicherheitsvorgaben. Es kann aber auch dazu führen, dass sensible Informationen offengelegt oder Aktionen ausgelöst werden, die nie vorgesehen waren. Was dabei oft unterschätzt wird: Diese Angriffe sehen nicht wie Angriffe aus. Sie…

-

Sophos-Recherche: macOS-Nutzer verstärkt im Visier von Social-Engineering-Attacken

Sophos X-Ops stellt einen Anstieg von ClickFix- und Infostealer-Kampagnen für das Betriebssystem macOS fest und verzeichnet neue Techniken sowohl bei den Ködern als auch bei den Malware-Fähigkeiten. ClickFix ist eine zunehmend verbreitete Social-Engineering-Technik, mit der Angreifer die Anwender dazu verleiten, schädliche Software auf ihren Geräten zu installieren. Im Gegensatz zu herkömmlichen, Exploit-basierten Angriffen basiert diese Methode vollständig auf der Interaktion des Benutzers – in der Regel in Form von Kopieren und Ausführen von Befehlen. Die Methode hat sich als besonders effektiv erwiesen, da sich Anwender der Auswirkungen bei der Ausführung unbekannter und verschleierter Terminalbefehle potenziell gar nicht bewusst ist. Im Gegensatz zu vielen anderen Phishing-Techniken ist eine Authentifizierung wie zum…

-

Angriff auf die digitale Lebensader: Telekommunikation ist die Königsklasse für die Cyberkriminalität

Cyberattacken auf Telekommunikationsinfrastrukturen treffen nicht nur einzelne Anbieter, sondern eine wichtige Lebensader für Wirtschaft, Gesellschaft und Politik. Die dramatischen Auswirkungen wurden kürzlich wieder deutlich, als Cyberkriminelle im Februar 2026 in die Systeme von Odido, dem größten Mobilfunkanbieter der Niederlande, eindrangen und Daten von 6,2 Millionen Kunden stahlen. Die Angreifer erbeuteten Namen, Adressen, Bankverbindungen sowie teilweise sogar Passinformationen, drohten mit der Veröffentlichung der Daten und forderten ein Lösegeld. Odido lehnte die Erpressung ab, informierte umgehend die niederländische Datenschutzbehörde (AP) und startete die Kommunikation mit ihren Kunden. Der Vorfall zeigt die Verwundbarkeit kritischer Infrastrukturen trotz Vorgaben wie NIS2, und welche systemischen Risiken von solchen Angriffen ausgehen. Die Experten des Sophos X-Ops Research-Teams…

-

Einzelhandel unter Druck

Der Einzelhandel steht unter Dauerbeschuss. Ransomware-Angriffe häufen sich, die Schäden wachsen – und dennoch klafft in vielen Unternehmen der Branche eine gefährliche Lücke: mangelndes Wissen über die eigene Sicherheitslage. Laut aktuellen Zahlen aus dem Sophos State of Ransomware Report 2025 wussten 46 Prozent der betroffenen Einzelhandelsunternehmen nicht, wo ihre Sicherheitslücken lagen. Weitere 44 Prozent räumten ein, schlicht zu wenig Schutz gehabt zu haben. Für IT-Reseller, Systemhäuser und Managed Service Provider bedeutet das: Die Nachfrage nach echter Beratungskompetenz war selten größer. Wer jetzt die Rolle des vertrauenswürdigen Partners einnimmt, positioniert sich langfristig – und schützt gleichzeitig eine Branche, die sich selbst kaum helfen kann. Die Lage: ernst, aber lösbar Die Zahlen sprechen eine…

-

Ransomware auf Speed ist die große Herausforderung für CISOs

Ein Kommentar von Michael Veit, Security-Experte bei Sophos Künstliche Intelligenz (KI) verändert die Cyberbedrohungslandschaft nicht durch völlig neue Angriffsarten, sondern durch Skalierung, Geschwindigkeit und Präzision. Das bestätigen die Ergebnisse unseres neuen Sophos Active Adversary Report 2026. Angreifer nutzen KI als „Turbo“. Sie automatisieren bekannte Methoden wie Phishing oder Social Engineering und passen sie in Echtzeit an. In Folge stehen Unternehmen vor einer neuen Realität, in der Angriffe komplizierter zu erkennen sind und gleichzeitig schneller erkannt werden müssen. KI ist Beschleuniger und kein Revolutionär KI hat Cyberangriffe nicht neu erfunden, sondern ihre Ausführung optimiert. Statt handgefertigter Intrusionen dominieren heute automatisierte, adaptive Kampagnen, die auf bekannten Schwachstellen abzielen, darunter Identitäten, Zugriffslücken und Fehlkonfigurationen. Der…

-

Sophos Active Adversary Report 2026: Identitätsangriffe dominieren, KI sucht ihren Weg und Bedrohungsgruppen reiben sich gegenseitig auf

Sophos stellt heute seinen neuen Active Adversary Report 2026 vor, der die Ergebnisse aus der Analyse von weit mehr als 600 realen Cyberangriffen präsentiert. Die Forschungen der Sophos Incident Response (IR)- und Managed Detection and Response (MDR)-Teams bestätigen, dass die Masche Identitätsklau weiter auf dem Vormarsch ist – 67 Prozent aller untersuchten Vorfälle waren identitätsbezogene Angriffe. Die Telemetrieauswertung zeigt, wie Angreifer vornehmlich kompromittierte Anmeldedaten, schwache oder fehlende Multifaktor-Authentifizierung (MFA) und schlecht geschützte Identitätssysteme ausnutzen – oft ohne neue Tools oder Techniken einsetzen zu müssen. Zentrale Ergebnisse aus dem aktuellen Active Adversary Report: Eine Verlagerung von ausgenutzten Schwachstellen hin zu kompromittierten Anmeldedaten, wobei Brute-Force-Angriffe mit 15,6 Prozent als initiale Zugangsmethode fast gleichauf mit…

-

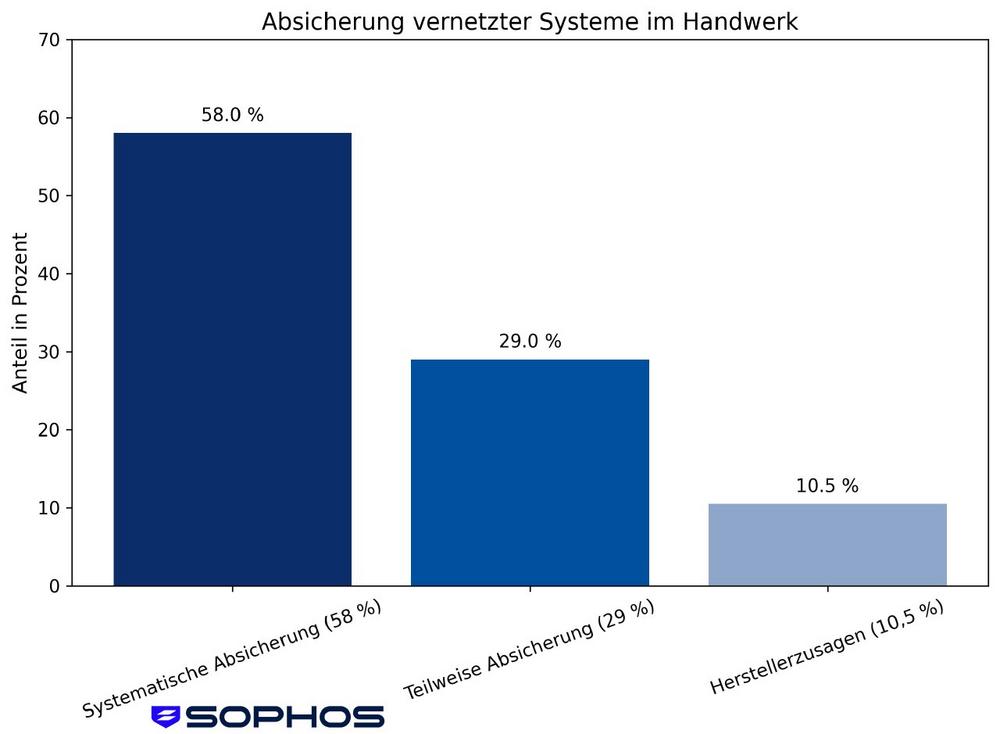

Cyberangriffe im Handwerk: 60 Prozent der Betriebe waren im vergangenen Jahr betroffen

Cybervorfälle gehören im Handwerk inzwischen zum betrieblichen Alltag. 60 Prozent der befragten deutschen Betriebe haben in den vergangenen zwölf Monaten mindestens einen Sicherheitsvorfall erlebt. 23,5 Prozent berichten sogar von mehreren Ereignissen. 37,5 Prozent geben an, im gleichen Zeitraum verschont geblieben zu sein. Cybersicherheit rückt stärker in den Fokus der Geschäftsleitung Mit den Erfahrungen wächst die Aufmerksamkeit in den Geschäftsleitungen. Über 80 Prozent der Befragten setzen sich heute intensiver mit Cybersicherheit auseinander als noch vor einigen Jahren. 29,5 Prozent sprechen von deutlich gestiegenen Sorgen, weitere 51,5 Prozent befassen sich häufiger mit dem Thema. Cybersicherheit wird damit zunehmend als unternehmerisches Risiko verstanden und nicht mehr allein als Aufgabe der IT. Dieses Bild…