-

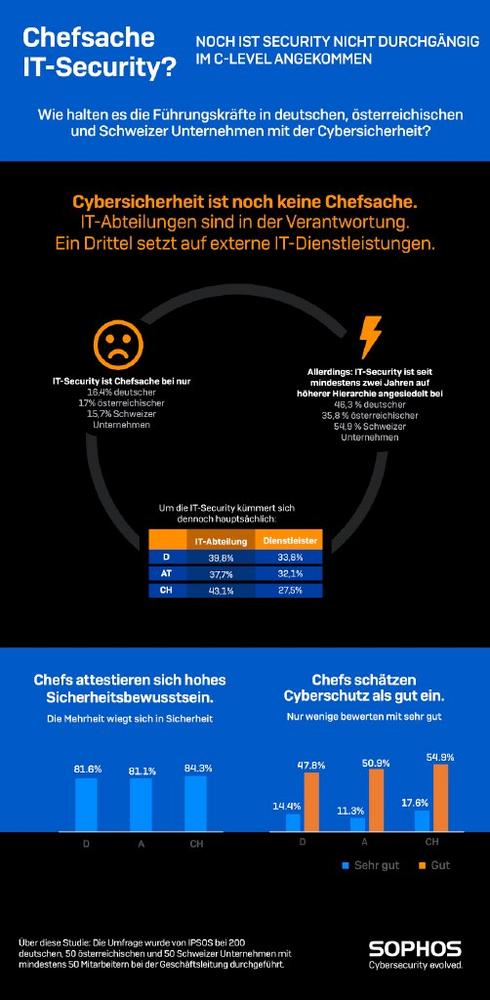

Umfrage in DACH zeigt: IT-Sicherheit ist keine Chefsache

Unterschiede nach Unternehmensgröße: Je größer das Unternehmen, desto weniger nah ist das Thema am CEO Unternehmensführungen wähnen sich in IT-Sicherheit Weltpolitische Lage hat wenig Einfluss auf die Bedeutung der IT-Sicherheit Zusatzkosten sind größte Sorge im Falle eines Sicherheitsvorfalls Es gibt zahlreiche gute Gründe, die Sicherheit der Daten in Unternehmen und Organisationen strategisch zur Chefsache zu erklären: Angefangen bei einer fortschreitenden Komplexität der Unternehmens-IT, Datenschutzregularien, Homeoffice, mobilem Arbeiten und Einbindung von IOT (Internet of Things) über prominente Cyberattacken auf Großunternehmen oder Einflussnahmen von Hackergruppen auf politische Entwicklungen bis hin zu spezialisierten Cyberangriffen auf kritische Infrastrukturen oder vulnerable Branchen wie das Gesundheitswesen. Dies sind einige willkürlich gewählte Beispiele, die Liste ist lang.…

-

LastPass-Quellcode-Lücke: Sind Passwortmanager noch zu empfehlen?

Letzte Woche meldete der bekannte und weit verbreitete Passwortmanager LastPass eine Sicherheitslücke. Wie das Unternehmen mitteilte, ereignete sich der Sicherheitsverstoß bereits zwei Wochen zuvor, als Angreifer in das System eindrangen, in dem LastPass den Quellcode seiner Software speichert. Von dort stahlen die Angreifer Teile des Quellcodes und einige proprietäre technische Informationen von LastPass. Die Cyberkriminellen durchwühlten den geschützten Quellcode und das geistige Eigentum des Unternehmens, kamen aber offenbar nicht an Kunden- oder Mitarbeiterdaten heran. Die Security-Experten von Sophos erhielten daraufhin viele Fragen von besorgten Anwendern. Die fünf wichtigsten Fragen und Antworten sind folgend zusammengefasst: Wenn ich LastPass verwende, sollte ich dann alle meine Passwörter ändern? Anwender können natürlich einige oder…

-

Sophos stellt weitere KI-Ressourcen in den Dienst der Open-Source-Gemeinde

Das SophosAI-Team für künstliche Intelligenz hat ein auf maschinellem Lernen basierendes Tool entwickelt, das YARA-Regeln zur Erkennung bestimmter Arten von Bedrohungen generiert. Das von VirusTotal verwaltete, plattformübergreifende Klassifizierungstool ist eines der wichtigsten Tools für Forscherinnen und Forscher zum Aufspüren und Klassifizieren von Malware. Obwohl das Erstellen eigener YARA-Regeln für die Analyse unerlässlich ist, gestaltet sich diese Arbeit sehr zeitaufwändig. Aus diesem Grund hat SophosAI die Leistungsfähigkeit des maschinellen Lernens in YARA eingebracht. Mit dem neuen YaraML-Tool, das als Open-Source-Tool unter Apache 2.0 veröffentlicht wurde, können Incident-Response und Malware-Forscher gebrauchsfertige YARA-Regeln bereitstellen, die aus einem Datensatz mit als bösartig/gutartig gekennzeichneten Daten generiert werden. Joshua Saxe, Chef des SophosAI-Teams, hat YaraML so…

-

Illegaler Zugang zu Unternehmensdaten: Cookie-Klau ist zunehmend im Trend

Cyberkriminelle nutzen gestohlene Cookies, um Multi-Faktor-Authentifizierungen zu umgehen und Zugriff auf Unternehmensressourcen zu erhalten Mit gestohlenen Cookies können sich Angreifer als rechtmäßige Benutzer ausgeben und frei im Unternehmens-Netzwerk bewegen. Sophos beschreibt im neuesten X-Ops Report "Cookie stealing: the new perimeter bypass", dass Cyberkriminelle zunehmend gestohlene Session-Cookies nutzen, um die Multi-Faktor-Authentifizierung (MFA) zu umgehen und Zugriff auf Unternehmensressourcen zu erhalten. In einigen Fällen ist der Cookie-Diebstahl eine gezielte Attacke, bei der Cookie-Daten von kompromittierten Systemen ausgelesen werden. Dabei nutzen die Kriminellen legitime ausführbare Dateien, um ihre Aktivitäten zu verschleiern. Sobald sie mithilfe der Cookies einen Zugang zu web- oder cloudbasierten oder Unternehmens-Ressourcen haben, können sie diese für weitere Angriffe nutzen.…

-

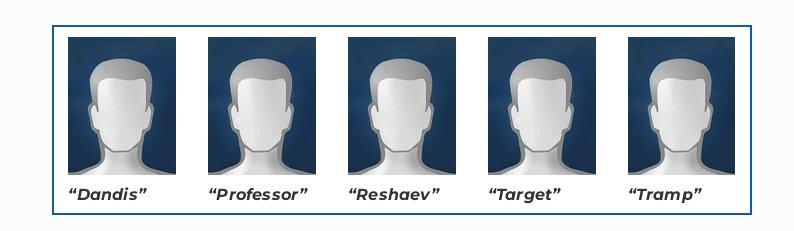

Suche nach den „Fab Five“

Das Wort Conti ist im Zusammenhang mit Cyberkriminalität inzwischen vielen geläufig. Hinter dem Namen Conti steckt eine bekannte Ransomware-Gang – genauer gesagt eine so genannte Ransomware-as-a-Service (RaaS)-Bande. Bei diesem kriminellen Geschäftsmodell wird der der Part der Ransomware-Code-Erstellung, der Erpressung und der Entgegennahme von Erpressungszahlungen von verzweifelten Opfern von einer Kerngruppe übernommen, während die Angriffe selbst von einem lose zusammengesetzten "Team" von Mitgliedern durchgeführt werden. Und diese werden in der Regel nicht wegen ihrer Fähigkeiten zur Malware-Programmierung, sondern wegen ihrer Fähigkeiten in den Bereichen Phishing, Social Engineering und Netzwerkeinbruch rekrutiert. Diese „Partner“ stecken etwa 70 Prozent der Gelder, die von den Opfern erpresst werden, ein. Das ist ein erheblicher Anreiz dafür,…

-

Neues Sophos X-Ops Active Adversary Whitepaper: Mehrfachangriffe machen Schule – Hive, LockBit und BlackCat Ransomware-Banden greifen nacheinander dasselbe Netzwerk an

Die angegriffene Organisation erhielt drei verschiedene Ransomware-Meldungen für dreifach verschlüsselte Dateien. Mehrfachangriffe scheinen insgesamt zu einem Trend zu werden. Im aktuellen Sophos X-Ops Active Adversary Whitepaper "Multiple Attackers: A Clear and Present Danger" berichtet Sophos, dass die drei bekannten Ransomware-Gruppen Hive, LockBit und BlackCat, nacheinander dasselbe Netzwerk angegriffen haben. Die ersten beiden Angriffe erfolgten innerhalb von zwei Stunden, der dritte Angriff fand zwei Wochen später statt. Jede Ransomware-Gruppe hinterließ ihre eigene Lösegeldforderung und einige der Dateien waren dreifach verschlüsselt. „Es ist schon schlimm genug, eine einzige Ransomware-Meldung von einer Cyberkriminellen-Gruppe zu erhalten, ganz zu schweigen von gleich dreien", sagt John Shier, Senior Security Advisor bei Sophos. „Mehrere Angreifer schaffen…

-

Geballte Threat-Intelligenz: Sophos kündigt Sophos X-Ops an

Sophos X-Ops vereint SophosLabs, Sophos SecOps und Sophos AI unter einem Dach. Kombination von drei etablierten Sophos Cybersecurity-Experten-Teams hilft Unternehmen, sich noch effektiver gegen Cyberattacken zu schützen. Sophos kündigt heute Sophos X-Ops an, eine neue funktionsübergreifende Einheit aus SophosLabs, Sophos SecOps und Sophos AI. Die drei etablierten Cybersecurity-Experten-Teams werden vereint, damit Unternehmen noch effektiver gegen die sich ständig ändernden und immer komplexeren Cyberattacken verteidigt werden können. Sophos X-Ops vereint die prädiktiven, realitätsnahen und detailliert recherchierten Bedrohungsdaten aller Teams, um gemeinsam stärkere und innovativere Schutz-, Erkennungs- und Reaktionsfunktionen bereitzustellen. Sophos veröffentlicht heute zudem die Studie „OODA: Sophos X-Ops Takes on Burgeoning SQL Server Attacks". Darin geht es um die Zunahme…

-

Sieben Tipps für Cybersicherheit im Urlaub

Sommerferienzeit: Das kann heißen, zwei Wochen Camping, aber auch sechs Wochen Übersee, inklusive Arbeiten von unterwegs. Damit Daten und Geräte in fremden WLAN-Netzen geschützt bleiben, hat Sophos sieben kleine Vorsorgetipps zusammengestellt. Für einen unbeschwerten und sicheren Sommer. Das Arbeiten im Home-Office hat die Arbeitnehmer im Hinblick auf Cybersicherheit daheim und unterwegs gut geschult. Dennoch ist das Arbeiten im eigenen Haus immer noch ein kleinerer Schutzraum für die IT als beim Arbeitsplatz vor Ort. Zugleich bietet das Netzwerk zuhause aber auch weitaus mehr Schutz als auf Reisen. Für einen sorglosen Urlaub in Sachen Cybersicherheit hat Sophos deshalb ein paar der wichtigsten Punkte zusammengefasst: 1.) Sollte ich ein Backup vor meiner Abreise machen?…

-

Ist das P.ass7wort= ein Auslaufmodell? Chester Wisniewski von Sophos über die Rolle der Technikriesen, Umdenken beim User und sein Ideal

Passwörter gehören zu unserem Leben und jeder hat mittlerweile sein eigenes System entwickelt. Manche nutzen Algorithmen, sämtliche Namen ihrer Vorfahren, kryptische Zahlenkombinationen oder übergeben diese Aufgabe einem nüchternen Passwort-Manager. Chester Wisniewski, Principal Researcher bei Sophos gibt Einblicke in eine Welt ohne Passwort. Leider dauert das noch. Das größte Problem mit Passwörtern? Sie werden zu leicht kopiert, gestohlen und vergessen. Ein wirklich gutes Passwort ist immens schwer zu merken. Zudem brauchen wir einfach zu viele davon. Sie müssen also immer wieder „neu“ und doch zu merken sein. Diese Schwierigkeiten sind bekannt und Unternehmen arbeiten bereits an anderen Modellen, zum Beispiel an einer simpleren Authentifizierung und Überprüfung von Nutzeridentitäten. Diese Lösungen werden…

-

Cyberversicherung: Ja oder nein und worauf man achten sollte

Bei Cyberversicherungen ist es wie bei anderen Versicherungen auch: erst einmal tun sie weh, weil sie Kosten verursachen und wenn der Schaden eintritt, ist man froh, eine zu haben. Doch was genau lässt sich bei einer Cyberversicherung absichern und welche Regeln gelten? Wie können Unternehmen die Versicherungssumme trotz hoher Deckung niedrig halten? Und welche Deckungssumme ist die richtige? Die Krux ist, dass bei Cyberversicherungen viele Variablen eine Rolle spielen. Entscheidungshilfen für Unternehmen hat Sophos im Whitepaper „Sophos Guide zu Cyber-Versicherungen“ zusammengestellt. Nicht alles ist automatisch abgesichert Der Leistungsangebot von Versicherern ist groß und die passenden Leistungen wollen mit Bedacht gewählt sein. Ein Versicherungsschutz ist möglich für beispielsweise forensische Analysen, Lösegeldforderungen…