-

Und jährlich grüßt das Murmeltier: Sommer, Sonne, Sicherheitsrisiko

Alle Jahre wieder, vor allem im Sommer, ist es so weit: Während die einen ihre wohlverdiente Auszeit angehen, beginnt für andere ihre berufliche Hochsaison – wobei Hotel- und Gastronomiefachkräfte hier nicht gemeint sind. Denn während wir entspannt und sorglos ein paar Gänge herunterschalten, starten Cyberkriminelle den Bedrohungs-Turbo. Sie wissen: Wer unterwegs ist, surft oft ungeschützt, verbindet sich mit fremden Netzwerken und wiegt sich dabei in trügerischer Sicherheit. Pünktlich zur Ferienzeit gilt es daher, sich gegen eine zunehmende Zahl digitaler Bedrohungen, die gezielt auf Reisende abzielen, zu wappnen. Besonders mobile Endgeräte, Remote-Zugänge und öffentlich zugängliche Netzwerke geraten Sommer für Sommer ins Visier von Angreifern. „Wer heute reist, nimmt nicht nur Sonnencreme…

-

Ransomware: Fast jedes zweite Unternehmen zahlt – oft nach Verhandlung

Der neue „State of Ransomware 2025“-Report von Sophos bestätigt eine durchschnittliche Lösegeldzahlung von 1 Million US-Dollar (€ 869.591). Neu ist, dass 53 Prozent der Unternehmen einen niedrigeren Betrag als die ursprüngliche Forderung ausgehandelt haben. Sophos veröffentlicht heute seinen sechsten jährlichen „State of Ransomware“-Report Die unabhängige Umfrage unter 3.400 IT- und Cybersicherheits-Verantwortlichen in 17 Ländern untersucht die Auswirkungen von Ransomware-Angriffen auf Unternehmen. Die diesjährige Analyse ergab, dass international fast 50 Prozent der Unternehmen das Lösegeld gezahlt haben, um ihre Daten zurückzubekommen. Dies repräsentiert die zweithöchste Rate an Zahlungen für Lösegeldforderungen seit sechs Jahren (Höchststand war im 2024-Report mit 56 Prozent). Im neuesten Report war die Zahlungsbereitschaft der Opfer in Deutschland (63 Prozent) und…

-

Umfrage zu Cybersicherheit im Einkauf: Zwischen Kostendruck und fehlenden Standards

Die Bedeutung von Cybersicherheit im Einkauf wächst, doch viele Einkaufsabteilungen in deutschen Unternehmen sehen sich mit erheblichen Herausforderungen konfrontiert. Das zeigt eine aktuelle Umfrage von Sophos unter 201 Einkaufsverantwortlichen verschiedener Branchen und Unternehmensgrößen. Kostenoptimierung als größtes Hindernis Die vier größten Herausforderungen unter allen Befragten sind: Fokus auf Kostenreduktion statt langfristiger Sicherheit (45 Prozent) Fehlende oder kaum standardisierte Sicherheitskriterien in der Lieferantenbewertung (41,6 Prozent) Zu wenig Bewusstsein für Cybersicherheit in Einkaufsabteilungen (40,1 Prozent) Mangelnde Abstimmung mit der eigenen IT-/Sicherheitsabteilung (39,6 Prozent) Mit 45 Prozent stellt die Ausrichtung auf Kostenreduktion die am häufigsten genannte Herausforderung dar. Dieses Spannungsfeld zwischen Effizienz und Schutzmaßnahmen zeigt, dass Cybersicherheit im Einkauf möglicherweise noch oft als nachrangig behandelt wird. Mangel an Standards und Abstimmung Rund…

-

Cyberkriminelle zielen mit gefälschter Malware und Gaming Cheats auf ihre eigenen Leute

Nur ein Scherz unter Gaunern oder gleich ein neuer Geschäftszweig? Dass Cyberkriminelle es auf ihre Kollegen abgesehen haben, ist den Experten von Sophos X-Ops nicht neu. Nun hat Sophos 133 gefälschte Repositories aufgedeckt, die zu einer Kampagne gehören. Eine russische E-Mail-Adresse spielt auch eine Rolle. Die Experten von Sophos X-Ops veröffentlichten kürzlich eine Studie über 133 gefälschte Repositories auf GitHub, die Möchtegern-Kriminelle und Gamer anvisiert. Diese Repositories – ob nun als Schadsoftware, Angriffstools oder Gaming Cheats beworben – funktionieren allerdings nicht, wenn die Anwender den Codiercode kompilieren oder ausführen. Stattdessen infizieren sie die Computer anderer Anwender mit Malware. Trotz der zahlreichen unterschiedlichen Repositories und der Art und Weise, wie sie…

-

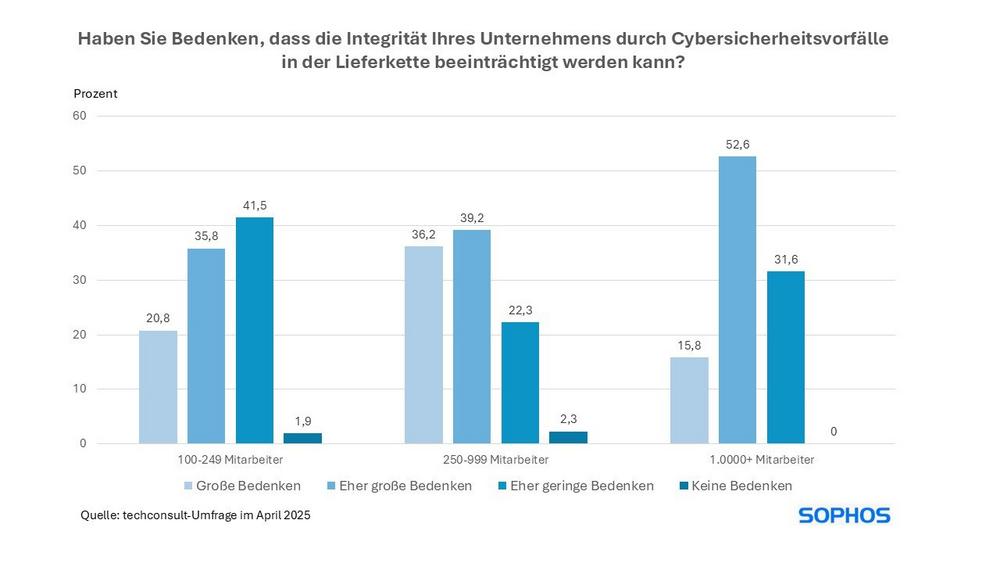

Die Angst vor dem schwächsten Glied in der Lieferkette

Die Gefahr durch Cyberbedrohungen hängt nicht allein von der unternehmenseigenen Sicherheitsstrategie ab, sondern zu einem erheblichen Teil auch von der der Geschäftspartner. Dies bestätigt eine neue Umfrage von Sophos, bei der leitende Mitarbeitende primär aus dem Einkauf, aber auch aus Geschäftsführung und IT befragt wurden. 30,7 Prozent der Befragten bestätigten, dass mindestens eine Order aufgrund von Cybersicherheitsvorfällen bei Lieferanten annulliert werden musste. In 12,4 Prozent der Fälle wurde der Vorfall als derart schwer eingestuft, dass die Kooperation mit dem Lieferanten aufgrund der Cybersicherheitsvorfälle beendet wurde. Telekommunikation besonders hart von Cybervorfällen bei Lieferanten betroffen Während die meisten Branchen die Partnerschaft mit ihren Lieferanten aufgrund von Cybersicherheitsvorfällen nicht beendeten, scheint die Telekommunikationsbranche…

-

DragonForce nimmt Konkurrenten im Kampf um die Ransomware-Vorherrschaft ins Visier

Seit Februar 2024, als die internationale Strafverfolgungsoperation „Cronos“ die Leaksite LockBit lahmlegte, ist das kriminelle Ransomware-Ökosystem stark gestört. In der Folge sind nicht nur neue Geschäftsmodelle entstanden, sondern es herrscht auch ein Revierkampf, da die Gruppen um die größte Marktmacht und schlussendlich den höchsten Gewinn mit Ransomware-Operationen wetteifern. Eine Gruppe macht dabei nach Untersuchungen der Sophos Counter Threat Unit besonders große Fortschritte: DragonForce. DragonForce agiert als destabilisierende Kraft „DragonForce ist nicht einfach nur eine weitere Ransomware-Marke – sie ist eine destabilisierende Kraft, die versucht, die Ransomware-Landschaft umzuwälzen und neu zu gestalten“, so Aiden Sinnott, Senior Threat Researcher, Sophos Counter Threat Unit. „Während die Gruppe in Großbritannien nach spektakulären Angriffen auf große Einzelhandelsketten…

-

Geldwäsche 2.0: Wie Cyberkriminelle ihre Krypto-Dollar in legale Geschäfte investieren

Früher prahlten Hacker aufmerksamkeitsheischend mit ihren Lamborghinis – heute agieren sie sehr viel geschäftsorientierter mit ihren kriminellen Erlösen und eröffnen Start-ups, Restaurants oder Coding-Schulen. Das ist eines der zentralen Ergebnisse einer aktuellen Untersuchung der Cybersecurity-Experten von Sophos X-Ops. Die Analyse zeigt: Cyberkriminelle investieren ihre illegal erworbenen Gewinne gezielt in reale Unternehmen; oftmals mit legaler Fassade, zunehmend aber auch als langfristige, strategische Investments. Sie werden Arbeitgeber, Geschäftsleute, Investoren und damit unsichtbarer denn je. Vom Hack zur Holding: kriminelle Gewinne nehmen den Weg in reale Märkte Durch Ransomware-Angriffe, Datendiebstahl oder Phishing generieren Hackergruppen Millionenbeträge, meist in Form von Kryptowährungen. Die Frage, was danach mit dem Geld geschieht, wurde bislang kaum beleuchtet. Sophos hat…

-

Sie kommen aus Nordkorea: Wie Unternehmen sich gegen falsche IT-Profis schützen können

Seit einiger Zeit geben sich Bedrohungsakteure:innen aus Nordkorea als legitime IT-Profis aus. Ihr Ziel: Remote-Jobs ergattern, um primär mit ihrem Gehalt nordkoreanische Interessen zu finanzieren und sekundär monetäre Mittel via Erpressung durch Datendiebstahl zu erlangen. Sophos hat insbesondere für Personalverantwortende Tipps zu Vorstellungsgesprächen, Onboarding und Compliance zusammengestellt. „Die Betrüger:innen haben in der Vergangenheit mit Fähigkeiten in der Web- und Blockchain-Softwareentwicklung geworben, sich aber auch für andere IT-Stellen in einer Vielzahl von Branchen beworben, nicht nur in Unternehmen des Technologiesektors. Im Jahr 2025 haben sie ihren Fokus auf Rollen in der Cybersicherheit erweitert und verstärkt weibliche Personen eingesetzt“, erklärt Sarah Kern, Leiterin für Nordkorea und aufkommende Bedrohungen im Counter Threat Unit Research Team. …

-

Paranoia im vernetzten Auto: angebracht oder übertrieben?

Eine aktuelle Meldung in den britischen Medien sorgt zurzeit für Aufsehen: Firmen, die für das britische Militär oder die Geheimdienste arbeiten, raten ihren Mitarbeitern demnach, ihre Mobiltelefone nicht an in China hergestellte Elektroautos anzuschließen, da sie befürchten, dass Peking sensible Daten zur nationalen Sicherheit stehlen könnte. Ist dieses technisch nachvollziehbare Szenario der Daten-GAU für die große Masse? Nate Drier, Tech Lead beim Cybersecurity-Spezialisten Sophos, mit einer Einschätzung: Wie jede Technologie kann auch das Abschöpfen von Daten aus Elektroautos bei gegebener Absicht oder Möglichkeit zum Ausspionieren genutzt werden. Für die Allgemeinheit stellt sich aber vor allem die Frage: Welches zusätzliche Risiko besteht? Generell ist es bei fremden Fahrzeugen keine gute Idee,…

-

Weltpassworttag: Wird es der letzte sein?

Eigentlich braucht es keinen Aufhänger, um am Weltpassworttag (1. Mai) auf die Bedeutung eines gut gewählten Passworts aufmerksam zu machen. Aber angesichts zunehmender Phishing-Angriffe holt Sophos das Thema noch einmal in die erste Reihe, denn: wenn es nach Chester Wisniewski, Director, Global Field CISO, geht, könnte es obsolet werden. Wissensbasierte Multi-Faktor-Authentifizierung (MFA) wie 6-stellige Codes per SMS oder in Apps oder Push-Benachrichtigungen greifen angesichts der Raffinesse der heutigen Cyberkriminellen zu kurz. Der nächste Schritt heißt phishing-resistente MFA wie FIDO2 und Passkeys. Diese Technologien sind insgesamt simpler zu handhaben und es ist schwieriger, sie versehentlich an Angreifer weiterzugeben. Für die meisten Einzelpersonen ist die Verwendung von Passkeys der einfachste Ansatz, da…