-

Schneller heilen, weniger Narbenrisiko

Trocken verheilt am besten? Dieser Mythos hält sich erstaunlich hartnäckig. Wer eine Schürfwunde an der Luft trocknen lässt, bekommt zwar rasch den vertrauten braunen Schorf, doch dadurch entstehen nicht optimale Wundheilungsbedingungen: Er behindert Zellen beim Wandern und Teilen. Die Idee der feuchten Wundheilung dreht das Prinzip um. Statt Antrocknen entsteht unter einem Verband ein mikrofeuchtes Milieu, in dem neue Hautschichten ungestört wachsen können. Das senkt das Risiko von Rissen beim Verbandswechsel und kann Narbenbildung mindern. Hydrokolloide machen sich diesen Effekt zunutze. Sie nehmen Wundflüssigkeit auf und bilden ein Gelpolster direkt über der Verletzung. So entsteht eine Art Mini-Bioreaktor auf der Haut: geschützt vor Wasser, Schmutz und Bakterien, zugleich atmungsaktiv, damit…

-

Schluss mit Sodbrennen!

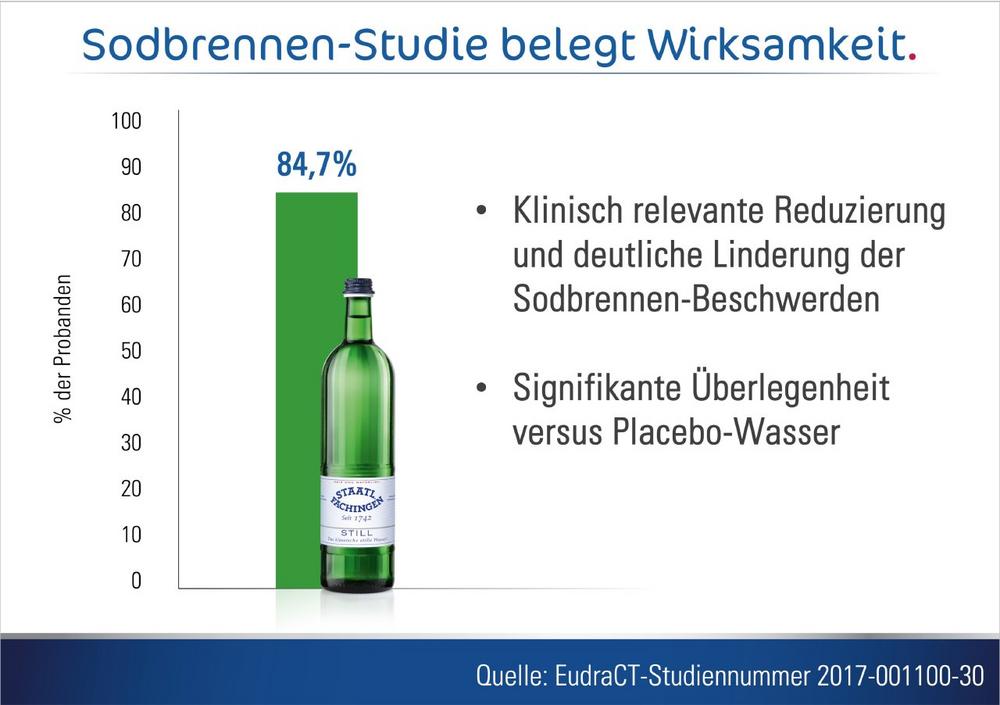

Eine Speiseröhre, die nach dem Essen brennt wie Feuer: Jeder Zweite kennt das. Sodbrennen ist eine Volkskrankheit. Einer von vier Erwachsenen leidet gar so stark daran, dass die Lebensqualität und mitunter auch die Arbeitsfähigkeit erheblich eingeschränkt sind. Es trifft auch junge Personen, denn Refluxerkrankungen treten ab dem 3. Lebensjahrzehnt vermehrt auf und verlaufen gleichbleibend stark. Erst im Alter nehmen die Symptome ab. Gelegentliches, leichtes Sodbrennen versucht man im ersten Schritt mit Allgemeinmaßnahmen wie Gewichtsreduktion, Lifestyle-Maßnahmen, Änderung der Schlafposition und Zwerchfelltraining zu behandeln. Die typischen Empfehlungen stellen allerdings meist Verbote dar: Weniger bzw. anders essen, nicht rauchen, auf Alkohol verzichten oder weniger am Schreibtisch sitzen. Medikamentös kommen grundsätzlich neben den häufig…

-

Natürliche Schönheit

Niemand kann sich gänzlich frei machen von gesellschaftlichen Erwartungshaltungen und Schönheitsidealen. Insbesondere durch die sozialen Medien werden diese so stark wie nie zuvor vorgelebt. Dies kann zu innerer Unzufriedenheit und Selbstzweifeln führen. Eine ästhetische Behandlung sollte jedoch nicht allein aus dem Vergleich mit anderen heraus durchgeführt werden. Wenn aber das Aussehen als nicht stimmig mit dem inneren Selbst empfunden wird, kann dies Leidensdruck, verminderte Lebensqualität und sogar psychische Probleme zur Folge haben. Experten sprechen dann von Inkongruenz. In derartigen Fällen kann ein ästhetischer Eingriff das Wohlbefinden steigern, die Selbstwahrnehmung ver-bessern und somit ganzheitlich zu mehr Lebensqualität führen. Dr. Sattler, können Sie dies mit Ihr Erfahrung bestätigen? Absolut. Wenn ein Patient…

-

Quell des Lebens

Die Menschen werden immer älter. Genießen kann diesen Umstand aber nur, wer fit und überwiegend gesund ist. Genau darum geht es beim Konzept der Longevity: Die Lehre der Langlebigkeit zielt darauf ab, neben der Lebensdauer auch die Lebensqualität zu verbessern. Die gute Nachricht: Es gibt dafür verschiedenste Stellschrauben und vieles liegt in der eigenen Hand. Das Beherzigen der vier Longevity-Säulen Ernährung, Bewegung, psychisches Wohlbefinden und Schlaf legt den Grundstein für ein langes, erfülltes Leben. Ein Großteil davon ist einfach umzusetzen, wenn man weiß, worauf man achten muss. Ein kurartiger Aufenthalt in einem spezialisierten Wellness-Hotel kann eine gute Idee sein. Die Auswahl einer geeigneten Location ist dabei von großer Bedeutung. So…

-

Spielerisch stark im Ernstfall

Erste Hilfe ist kein Schulfach, aber eine Schlüsselkompetenz. Wer früh lernt, kleine Verletzungen richtig zu versorgen, baut Ängste ab und gewinnt Sicherheit im Handeln. Genau hier setzt ein internationales Bildungsprogramm an: Kinder werden altersgerecht an Erste Hilfe und Wundversorgung herangeführt, mit spielerischen Elementen, anschaulichem Material und vielen praktischen Übungen. Die Trainings orientieren sich an internationalen Leitlinien und werden von erfahrenen Partnern umgesetzt, etwa lokalen Organisationen des Roten Kreuzes. Ziel ist es, Wissen breit zugänglich zu machen, unabhängig vom sozialen Hintergrund. Dafür finden die Einheiten überwiegend in öffentlichen Grundschulen statt. Ein globales Qualitätsrahmenwerk sorgt für klare Standards bei Partnerwahl, Projektstruktur und Evaluation. Die soziale Mission ist langfristig angelegt: Sie soll nicht…

-

Lichtblicke für Hautkranke

Die Ursache liegt in einer entzündlichen Überreaktion der Haut. Beide Erkrankungen sind seit dem Mittelalter bekannt, und schon damals bemerkte man: Sonnenlicht kann Linderung bringen, das Licht schien heilende Kräfte zu haben. In den 1960er- bis 1980er-Jahren entwickelte sich die moderne Photo-therapie, die gezielt Lichtwellen zur Behandlung chronischer Hauterkrankungen einsetzt. Dabei werden die Lichtwellen stark gefiltert und präzise auf die wirksamen Wellenlängen abgestimmt, um die entzündungshemmende Wirkung zu maximieren und gleichzeitig die Risiken für Hautschäden zu minimieren. Denn schon früh zeigte sich, dass unkontrollierte UV-Strahlung nicht nur die Hautalterung beschleunigen, sondern auch das Risiko für Hautkrebs deutlich erhöhen kann. Doch das „richtige“ Licht wird zum Hoffnungsträger für Millionen von Menschen…

-

Power für den Rücken

Rückenbeschwerden gehören zu den häufigsten Schmerzproblemen. 80 Prozent der Deutschen gab an, im vorangegangenen Jahr Rückenschmerzen gehabt zu haben. Fast ein Drittel der Bevölkerung war deswegen in ärztlicher Behandlung. Laut AOK Gesundheitsatlas sind ärztlich dokumentierte Rückenschmerzen bereits bei Jugendlichen und jungen Erwachsenen vorhanden – mit steigendem Alter nehmen sie jedoch zu. Rückenschmerzen haben eine hohe Chronifi zierungsrate und verursachen enorme gesamtwirtschaftliche Kosten. So belaufen sich die jährlichen Gesamtkosten hierzulande auf geschätzte 53 Milliarden Euro. Wobei die direkten Kosten – etwa durch Arztbesuche, Physiotherapie oder Rehabilitation – daran „nur“ einen Anteil von 46 Prozent ausmachen. Den größeren Anteil von 54 Prozent bilden indirekte Kosten infolge von Arbeitsunfähigkeit und verminderter Produktivität. An…

-

#17 – Der Reiseguide

Reisen bedeutet mehr als nur den Weg von A nach B. Es ist eine Einladung, Neues zu entdecken, Perspektiven zu wechseln und Momente zu sammeln, die bleiben. Gerade in Herbst und Winter steckt eine besondere Magie in jeder Reise – sei es vor der eigenen Haustür, in der Natur oder in der Ferne. Mit unserem neuen #Reiseguide möchten wir inspirieren, diese Jahreszeiten als Reisezeit neu zu entdecken. Unsere Rubrik Städte & Kultur führt in lebendige Metropolen, historische Altstädte und kulturelle Highlights, die Tradition und Moderne verbinden. Wer jedoch das Abenteuer sucht, findet in Natur & Abenteuer Inspiration für Ausflüge in beeindruckende Landschaften: Wanderungen durch goldene Wälder, Spaziergänge an glasklaren Seen…

-

Dominica – The Nature Island: Romantik trifft Abenteuer

Von Dezember bis März – den beliebtesten Reisemonaten – stehen Romantik, Entschleunigung und exklusive Erlebnisse im Mittelpunkt. Ob bei einem privaten Dinner am Strand, bei einer Bootsfahrt im Sonnenuntergang oder beim Eintauchen in natürliche Thermalquellen: Dominica bietet die ideale Kulisse für Liebe und Zweisamkeit. Viele Hotels haben spezielle Honeymoon-Pakete oder Auszeiten für Paare geschnürt, bei denen Wellness und Genuss ebenso wichtig sind wie Abenteuer. Ab März folgt „Spring into Adventure“ – ideal für Entdecker:innen, Outdoor-Fans und Adrenalinliebhaber:innen. Ob während Spring Break oder im milden Frühling bis Mai: Dominica begeistert mit Aktivitäten inmitten spektakulärer Natur. Besucher:innen können durch üppige Regenwälder wandern, den höchsten Berg Morne Diablotins erklimmen oder beim Canyoning versteckte…

-

Smart Farming mit Hightech-Drohnen

Der Begriff „Smart Farming“ elektrisiert viele Landwirte. Auch wenn sie wissen, dass ihr zeitaufwendiger und anstrengender Beruf zukünftig nicht allein per Knopfdruck zu erledigen sein wird, können insbesondere fleißige „Kollegen“ aus der Luft die Arbeit effizienter und nachhaltiger gestalten. Moderne Agrar-Drohnen ermöglichen es, Saatgut, Dünger und biologische Pflanzenschutzmittel – bei fast jedem Wetter – punktgenau und ressourcenschonend auszubringen, was sowohl das Ökosystem als auch den Geldbeutel schont. Darüber hinaus sind hochauflösende Kameras in der Lage, detaillierte Bilder der Pflanzenkulturen aufzunehmen und so frühzeitig Schäden bzw. Krankheiten zu erkennen. Mit ihrer Reichweite und Traglast eignen sich die fliegenden Helfer auch für größere Flächen – und das im Gegensatz zu schweren Landmaschinen…