-

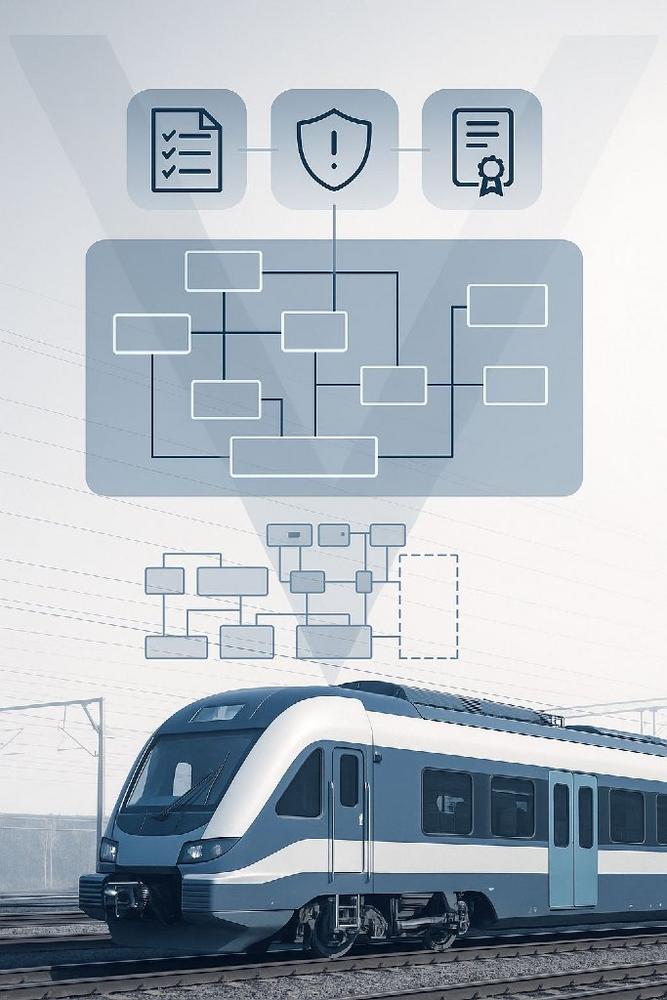

ICS verbindet funktionale Sicherheit und Cybersecurity im Bahnsektor

Die Bahn der Zukunft fährt digital, vernetzt und automatisiert. Doch was bedeutet das für die Sicherheit? Ohne klare Risikoanalysen und automatisierte Prozesse geraten Betreiber schnell an ihre Grenzen.ICS zeigt, wie aus einer Pflicht ein Wettbewerbsvorteil wird: durch mehr Transparenz, Effizienz und Vertrauen in die Technik. Die Informatik Consulting Systems GmbH (ICS) begleitet Bahnhersteller und Betreiber mit praxisnahen Lösungen, die nicht nur die EN 50126-konforme Risikoanalyse abdecken, sondern durch Automatisierung die Qualität und Geschwindigkeit von Sicherheitsbewertungen erheblich steigern. Im Mittelpunkt stehen: TCMS-Architekturen (Train Control & Monitoring Systems), die durchgängig abgesichert werden müssen. Digitale Zwillinge, die IT- und OT-Risiken nachvollziehbar und visuell erfassbar machen. Automatisierte Sicherheitsbewertungen, die klassische Workshops und Excel-Tabellen ersetzen.…

-

So setzen Unternehmen NIS2 jetzt Schritt für Schritt um – praxisorientiert & strukturiert

Der neue Blogartikel der Informatik Consulting Systems GmbH (ICS) führt praxisnah durch die Umsetzung der europäischen NIS2‑Richtlinie. Betroffene Unternehmen erfahren kompakt, wie sie sich systematisch und risikobasiert aufstellen – und rechtzeitig compliant werden. Die wichtigsten Schritte umfassen u. a.: Betroffenheit prüfen Ein aktives Risikomanagement etablieren Vulnerability- & Incidentmanagement implementieren Supply‑Chain‑Sicherheit & Schulung sicherstellen ISMS umsetzen und dokumentieren Eine Hinweisbox zum Fachartikel verweist auf vertiefende Expertise ohne vollständige Veröffentlichung – ideal für Leser, die mehr Details wünschen. Warum NIS2 jetzt höchste Priorität hat Die NIS2-Richtlinie zwingt Unternehmen dazu, Cybersicherheitsmaßnahmen kontinuierlich zu betreiben, dokumentieren und berichtspflichtig zu handeln. Europäische Staaten sollten bis zum 18. Oktober 2024 umgehend nationale Gesetze verabschiedet haben – in…

-

ICS digitalisiert Bauteillogistikplanung bei deutschem Automobilhersteller mit SCiP-Lösung

Im Rahmen des Programms „Supply Chain integrated Planning“ (SCiP) setzt ein großer deutscher Automobilhersteller auf ein neues Planungstool von ICS: Das cloudbasierte PLT-Modul unterstützt Planerinnen und Planer dabei, Transportverpackungen für Millionen Bauteile effizient und kostensparend auszuwählen – voll integriert in bestehende Logistikprozesse. Komplexe Lieferketten, klare Entscheidungen Die Planung von Ladungsträgern war zuvor in einem separaten System untergebracht – aufwendig, wenig vernetzt und fehleranfällig. Das von ICS entwickelte PLT-Modul bringt Struktur und Automatisierung in diesen Prozess: Es schlägt passende Kombinationen vor, berücksichtigt Maße, Materialeigenschaften, Bedarfszahlen und zeigt transparent auf, ob sich die Miete oder die Produktion eines LTs wirtschaftlich mehr lohnt. Technisch anspruchsvoll, praxisnah umgesetzt Die Lösung verarbeitet rund 20 Millionen…

-

ICS automatisiert Sicherheitsanalysen im Schienenverkehr mit digitalem Zwilling

Cyberangriffe auf IT- und OT-Systeme im Schienenverkehr nehmen zu – und stellen Betreiber, Hersteller und Behörden vor große Herausforderungen. Die Informatik Consulting Systems GmbH (ICS) beschreibt in einem aktuellen Fachartikel, wie durch automatisierte Risikoanalysen Sicherheitsrisiken frühzeitig erkannt und verständlich aufbereitet werden können. Kern der Lösung: Digitale Zwillinge kombiniert mit KI-gestützter Angriffspfad-Analyse. Mit dieser Technologie schafft ICS Transparenz über komplexe Systeme und hilft Betreibern, die wachsenden Anforderungen aus NIS2, Cyber Resilience Act (CRA) und Sicherheitsstandards wie TS 50701 effizient zu erfüllen. Jetzt Fachartikel lesen Im vollständigen Fachbeitrag erfahren Sie, wie Sicherheitsrisiken in Zügen identifiziert, bewertet und kontinuierlich überwacht werden können. Zum Artikel: think-ics.com/blog Lösungsansatz der ICS im Überblick: Digitale Zwillinge bilden…

-

ICS GmbH launcht neue Website für IT-Sicherheit, Digitalisierung und Risikomanagement

Die Informatik Consulting Systems GmbH (ICS) geht mit ihrer neuen Website www.think-ics.com online. Nutzerfreundlich, mobiloptimiert und strukturiert führt die Seite nun schneller denn je zu passenden Lösungen rund um funktionale Sicherheit, Digitalisierung und Cybersecurity. „Unsere Kunden sollen nicht suchen müssen, sondern sofort verstehen – und direkt mit uns in Kontakt treten können,“ sagt das Stefan Zorn, CCO der ICS GmbH Ob RAMS Management, Risikomanagement mit SECIRA©, Penetration Testing, ISMS-Beratung, CRA- und NIS2-Compliance oder Retrofit-Projekte – die neue Webpräsenz zeigt klar strukturiert, was ICS bietet und wie Unternehmen konkret davon profitieren können. Drei Klicks zum Erfolg: Level 1 – Website entdecken: Übersichtliche Navigation, klare Leistungsbereiche, mobil optimiert. Level 2 – Beratung…

-

IT-Sicherheit für Bahnsysteme: Schutz von Legacy-Systemen in der Instandhaltung

IT-Sicherheit für Bahnsysteme mit langen Lebenszyklen: Der Umgang mit Legacy-Systemen in der Instandhaltung In der Bahnbranche sind Lebenszyklen von 30 bis 40 Jahren keine Seltenheit. Das stellt hohe Anforderungen an die IT- und OT-Sicherheit – insbesondere, wenn für Wartung und Konfiguration von Zügen weiterhin Systeme benötigt werden, die auf veralteten Betriebssystemen wie Windows 3.11 oder XP basieren. Diese sogenannten Legacy-Systeme sind oft unverzichtbar für die Funktionsfähigkeit bestimmter Komponenten. Gleichzeitig bringen sie erhebliche Herausforderungen mit sich: veraltete Software, fehlende Sicherheitsupdates und eingeschränkte Integrationsmöglichkeiten in moderne IT-Infrastrukturen machen sie zu potenziellen Schwachstellen in vernetzten Umgebungen. Ein zukunftsfähiges Sicherheitskonzept muss daher sowohl moderne als auch veraltete Komponenten berücksichtigen. Die Modellierungs-Methodik von SECIRA bietet…

-

SECIRA von ICS: Modernes Risikomanagement für NIS2- und CRA-Konformität

Viele Unternehmen kämpfen noch immer mit veralteten Methoden im Risikomanagement: manuelle Excel-Listen, punktuelle Workshops und statische Reports. In einer Welt mit täglich neuen Bedrohungen reicht das nicht mehr aus – vor allem nicht im Lichte regulatorischer Vorgaben wie NIS2 oder dem Cyber Resilience Act (CRA). Die Informatik Consulting Systems GmbH (ICS) geht mit ihrer Plattform SECIRA neue Wege: Automatisiertes, dynamisches und visuell verständliches Risikomanagement – für IT wie OT. Warum klassische Methoden versagen Zu langsam: Manuelle Risikobewertungen halten mit der Bedrohungslage nicht Schritt. Zu statisch: Einmal erstellte Reports veralten in kürzester Zeit. Zu weit weg vom Alltag: Fachabteilungen und Entscheider erhalten keinen echten Einblick. Die SECIRA-Lösung: Automatisiert, anschaulich, zukunftssicher Mit…

-

ICS: Effektives Risikomanagement beginnt mit klar definierten Geschäftsprozessen

Die Informatik Consulting Systems GmbH (ICS) betont: Wer Risiken effektiv managen will, muss seine Geschäftsprozesse im Detail kennen. Im Rahmen der Umsetzung von ISMS (Informationssicherheits-Managementsystemen) und Risikoanalysen ist die präzise Dokumentation und Bewertung von Prozessen der entscheidende Ausgangspunkt. „Geschäftsprozesse sind das Rückgrat jeder Organisation – ohne sie lassen sich keine fundierten Sicherheitsmaßnahmen ableiten,“ weiß Thomas Stellmach, CEO der ICS GmbH. Geschäftsprozesse als Risikokompass Unternehmen, die ihre Abläufe genau analysieren, erkennen nicht nur Schwachstellen schneller, sondern können diese gezielt absichern. ICS begleitet Kunden bei der Modellierung und Bewertung von Geschäftsprozessen – unter anderem mithilfe von Angriffsbaum-Analysen, Schutzbedarfsfeststellungen und modernen ISMS-Werkzeugen. Warum Geschäftsprozesse die Grundlage für Risikomanagement sind: Strukturelle Transparenz: Nur wer…

-

Effektives Risikomanagement: ICS-Checkliste stärkt Unternehmensresilienz

Die Informatik Consulting Systems GmbH (ICS) veröffentlicht eine praxisorientierte Checkliste zum Risikomanagement. Sie unterstützt Unternehmen dabei, Risiken systematisch zu identifizieren, zu bewerten und präventive Maßnahmen einzuleiten. Ergänzt wird das Vorgehen durch den Einsatz der hauseigenen SECIRA©-Plattform – für automatisierte Risikoanalyse und kontinuierliche Überwachung. Zentrale Elemente der Checkliste: Risikoidentifikation: Regelmäßige Bestandsaufnahme potenzieller Gefährdungen aus internen und externen Quellen Risikobewertung: Kategorisierung nach Eintrittswahrscheinlichkeit und Auswirkungen, Priorisierung entscheidender Risiken Verantwortlichkeiten & Prozesse: Definition klarer Zuständigkeiten, Einbindung in Unternehmensstrategie, Sensibilisierung der Mitarbeitenden Technologie & Monitoring: Einsatz moderner Tools wie SECIRA© zur Automatisierung, Echtzeitüberwachung und strukturierter Risikoanalyse Zusätzlich umfasst die Checkliste Schritte wie kontinuierliche Überwachung, Audits, Notfallplanung, Versicherungsschutz, Feedbackprozesse und den Einsatz externer Experten. Über…

-

Starke Partnerschaft für mehr Cybersecurity in Kritischen Infrastrukturen: VIDEC, achtwerk und ICS GmbH bündeln Kompetenzen

VIDEC, achtwerk und ICS gründen strategische Partnerschaft für mehr Cybersecurity in Kritischen Infrastrukturen Die Unternehmen VIDEC, achtwerk und ICS haben am Mittwoch, 28. Mai 2025 in Bremen eine enge Zusammenarbeit vereinbart. Ziel der strategischen Partnerschaft ist es, Betreiber Kritischer Infrastrukturen (KRITIS) künftig noch gezielter bei der Umsetzung von Anforderungen in den Bereichen Cybersecurity und Risikomanagement zu unterstützen. Die drei Unternehmen bündeln ihre jeweiligen Stärken in Beratung, Technologieentwicklung und praktischer Umsetzung. Im Fokus der Kooperation stehen zwei sich optimal ergänzende Lösungen: IRMA® von achtwerk: Eine Security Appliance für das OT-/IT-Monitoring und die Anomalieerkennung in industriellen Infrastrukturen. SECIRA von ICS: Eine Plattform für ganzheitliches, normkonformes Risikomanagement in Kritischen Infrastrukturen. Die gemeinsame Mission:…