-

❌ COBOL Migration ❌ Modernisierung von COBOL mit CoSort schnell, sicher und ohne Umwege ❗

Modernisierung und Migration von COBOL-Daten: Mit IRI CoSort lassen sich COBOL-Daten effizient und sicher in moderne Zielumgebungen überführen. Die Lösung unterstützt die Konvertierung komplexer COBOL-Datentypen und proprietärer Dateiformate und ermöglicht eine nahtlose Migration zwischen Mainframe- und Open-System-Plattformen – inklusive automatischer Anpassung von Zeichensätzen (EBCDIC/ASCII) und Byte-Reihenfolgen (Endian). Bestehende COBOL-Copybooks werden dabei direkt zur Metadatengewinnung genutzt, wodurch Datenstrukturen konsistent übernommen und Integrität zuverlässig gewahrt bleiben. Auch anspruchsvolle Legacy-Formate wie ISAM-Dateien oder variable Record-Strukturen können performant verarbeitet und in gängige Zielformate wie CSV, XML oder Datenbanken überführt werden. Ein besonderer Vorteil liegt in der zentralen Steuerung über SortCL In einem einzigen Job lassen sich mehrere Verarbeitungsschritte kombinieren: 1. Datenkonvertierung und -transformation 2.…

-

❌ Informatica Alternative ❌ Die günstigere und on-premise Lösung mit Funktionen für Data Masking❗

Kein Cloud-Zwang, volle Datenkontrolle: Ein zentrales Thema für viele Nutzer von Informatica PowerCenter ist die strategische Ausrichtung in Richtung Cloud. Unternehmen mit gewachsenen On-Premises-Architekturen sehen sich zunehmend mit einer Transformation hin zu Informatica Cloud Data Integration (CDI) konfrontiert. Gerade in regulierten Branchen ist Cloud nicht immer die bevorzugte Zielarchitektur. Wenn Daten lokal bleiben müssen und bestehende Prozesse auf kontrollierte On-Premises-Umgebungen ausgelegt sind, wird eine cloudzentrierte Produktstrategie schnell zur Herausforderung. Unternehmen suchen dann nicht nur einen Ersatz für bestehende ETL-Prozesse, sondern eine Alternative, die ihren Betriebsansatz weiterhin unterstützt. Hier wird IRI Voracity mehr als nur ein PowerCenter-Ersatz betrachtet. Neben Datenintegration vereint Voracity auch Datenmaskierung, PII-Schutz, Testdatengenerierung, Data Discovery, Datenqualität und Governance…

-

❌ Schutz von Unterschriften ❌ KI-gestützte Signaturerkennung und automatische Anonymisierung ❗

KI-basierte Signaturerkennung: In einer zunehmend datengetriebenen Welt gewinnt der Schutz personenbezogener Daten (PII) immer mehr an Bedeutung – nicht nur zur Einhaltung gesetzlicher Vorgaben, sondern auch für Vertrauen und Glaubwürdigkeit. Besonders anspruchsvoll wird es bei unstrukturierten Daten wie PDFs, Word-Dokumenten oder gescannten Unterlagen – vor allem dann, wenn handschriftliche Unterschriften ins Spiel kommen. Genau hier setzt der Hersteller IRI an: Mit ihrer Technologie wird die automatische Erkennung und Maskierung handschriftlicher Signaturen möglich – direkt integriert in die Datenschutzlösung IRI DarkShield. Von der Datenmenge zur Datensicherheit: Signaturen automatisch identifizieren und schützen Mit Version 1.6.5 nutzt IRI DarkShield ein fortschrittliches KI-Modell von DeepLobe, das handschriftliche Signaturen selbst in komplexen, bildbasierten Dokumenten zuverlässig…

-

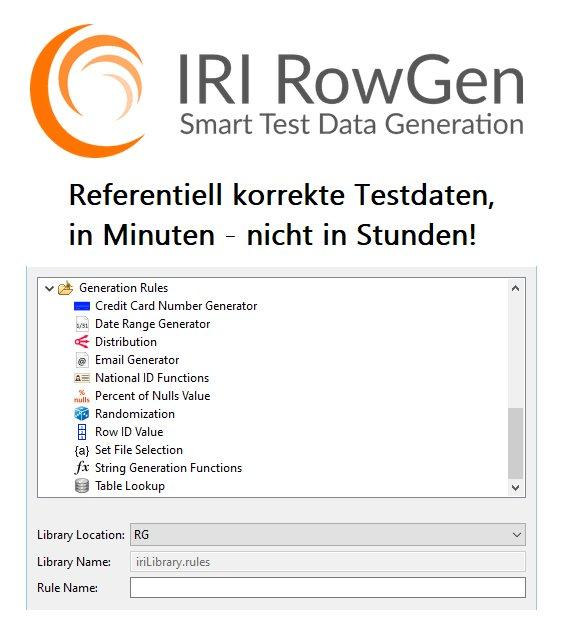

❌ Synthetische Testdaten mit System ❌ Volle TDM-Kontrolle durch sichere und künstliche Generierung ❗

Beim Testen mit echten Produktionsdaten entstehen nicht nur Compliance-Risiken, sondern auch operative Einschränkungen in Entwicklung und Betrieb. Mit IRI RowGen lassen sich diese Risiken vollständig vermeiden: Die Lösung generiert synthetische Testdaten, die strukturell, statistisch und semantisch eng an reale Produktionsdaten angelehnt sind – bei vollständiger Wahrung des Datenschutzes. IRI RowGen arbeitet schema- und regelbasiert. Datenstrukturen (z. B. relationale Schemata, Schlüsselbeziehungen und Constraints) werden gezielt nachgebildet, sodass referenzielle Integrität auch über komplexe Tabellenhierarchien hinweg erhalten bleibt. Gleichzeitig können Feldinhalte mithilfe deterministischer Regeln, Zufallsverteilungen, Lookup-Tabellen oder Mustervorgaben realitätsnah erzeugt werden. Dadurch lassen sich sowohl typische Datenverteilungen als auch Edge Cases gezielt simulieren. Für den Einsatz in Entwicklungs-, QA- und DataOps-Umgebungen bedeutet das:…

-

❌ Legacy-Modernisierung ❌ Sortierprozesse modernisieren und beschleunigen, ohne Risiko für bestehende Systeme ❗

Arbeiten Sie bei der Verarbeitung großer Datenmengen noch mit COBOL-, JCL- oder betriebssystembasierten Sortier-Tools? Diese klassischen Lösungen stammen aus einer Zeit, in der Daten überschaubar und Systeme weitgehend isoliert waren. Entsprechend komplex ist häufig ihre Konfiguration – und ihr Funktionsumfang bleibt begrenzt. Über einfaches Sortieren, Zusammenführen und einige wenige Transformationen hinaus stoßen sie schnell an ihre Grenzen. Insbesondere in modernen, verteilten Datenlandschaften können sie mit der Dynamik und Vielfalt heutiger Daten kaum Schritt halten. Kurz gesagt erfüllen sie ihren Zweck – entwickeln sich jedoch nicht mit Ihren Anforderungen weiter. Die Konsequenz: Teams greifen zu Workarounds. Sie kombinieren mehrere Tools, fügen zusätzliche Prozessschritte hinzu und verschieben Daten, um einen einzelnen Workflow…

-

❌ Legacy-Migration meistern ❌ So gelingt moderne Datenmigration ohne Kompromisse ❗

. Legacy-Migration neu gedacht: Vom Risiko zur strategischen Stärke! Veraltete oder mehrbytebasierte Datentypen stellen häufig ein erhebliches Hindernis in Legacy-Datenmigrationsprojekten dar. Viele allgemeine Datenkonvertierungstools stoßen an ihre Grenzen, wenn spezifische, einbytebasierte Zeichentypen verarbeitet werden müssen, die tief in Kernsystemen verankert sind. Kann eine Migrationslösung komplexe Zeichensätze wie LATIN2, Kyrillisch oder Arabisch nicht nativ unterscheiden und korrekt konvertieren – oder beispielsweise ASCII-Daten in EBCDIC-Reihenfolgen nicht verarbeiten –, entstehen schnell „unsupported“-Fehler und intransparente Systemzustände. In der Praxis führt dies oft dazu, dass für jeden Datentyp individuelle Skripte entwickelt und gepflegt werden müssen. Seit 1986 Erfahrung mit der Datenmigration: Abhilfe schafft ein bewährtes Datenmigrationstool, das eine breite Palette an Datentypen und Legacy-Dateiformaten zuverlässig…

-

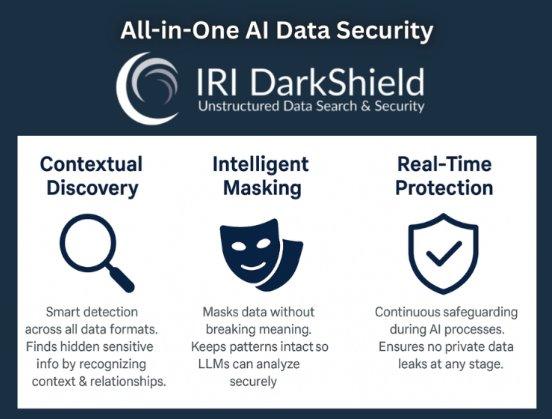

❌ Risiken bei LLMs minimieren ? KI bietet enormes Potenzial, erfordert aber konsequente Datenmaskierung ❗

So reduzieren Unternehmen PII-Risiken bei LLMs: Große Sprachmodelle (LLMs) eröffnen neue Möglichkeiten in der Datenanalyse und Automatisierung – bringen aber auch erhebliche Datenschutzrisiken mit sich. Besonders kritisch ist der Umgang mit personenbezogenen Daten (PII), die unbeabsichtigt in Trainingsdaten, Prompts oder Modellantworten auftauchen können. Beim Einsatz von LLMs entstehen vor allem drei Gefahren: 1. Datenlecks: Modelle können sensible Informationen reproduzieren 2. Unsichere Eingaben: Prompts enthalten oft ungeschützte PII 3. Regulatorische Anforderungen: Vorschriften wie die DSGVO erfordern strikte Kontrollen Ein wirksames Sicherheitskonzept muss daher mehrere Ebenen umfassen: Vor dem Training: Sensible Daten erkennen und maskieren Während der Nutzung: Eingaben bereinigen (Input-Sanitization) Nach der Verarbeitung: Ausgaben prüfen und filtern Dokumentation: Audit-Logs für Compliance…

-

❌ CMMC 2.0 sicher umsetzen ❌ Wie moderne Datenmaskierung den Schutz von CUI unterstützt ❗

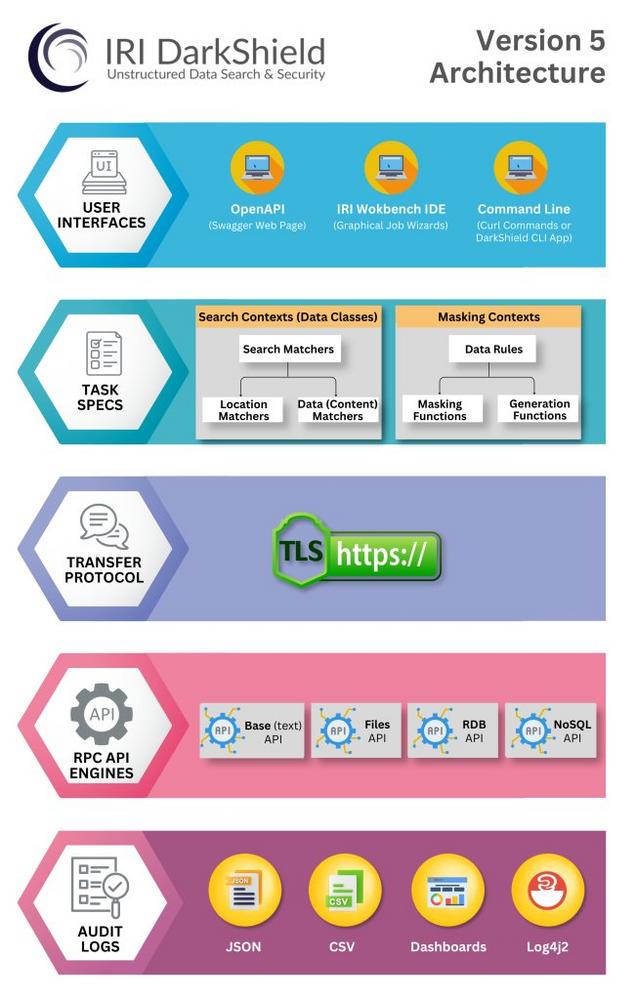

Warum Datenerkennung und Datenmaskierung für CMMC wichtig sind Viele CMMC-Kontrollen setzen voraus, dass Unternehmen: FCI und CUI zuverlässig identifizieren können – auch in strukturierten, semi-strukturierten und unstrukturierten Daten, sensible Daten in Test-, Analyse- oder Entwicklungsumgebungen minimieren, das Prinzip Least Privilege durchsetzen, nachvollziehbare und auditierbare Schutzmaßnahmen bereitstellen. Manuelle Prozesse oder isolierte Tools sind dafür meist nicht ausreichend – besonders in hybriden, Cloud- oder Legacy-Umgebungen, wie sie in der Verteidigungsindustrie häufig vorkommen. Überblick über IRI-Funktionen für Datenerkennung und Maskierung IRI bietet einen integrierten Ansatz zum Schutz sensibler Daten: IRI DarkShield automatische Suche, Klassifizierung und Maskierung sensibler Daten unterstützt CUI, PII, PHI, PCI und geistiges Eigentum arbeitet mit Dateien, Dokumenten, Bildern, Datenbanken und…

-

❌ Gesundheitsdaten finden und schützen ❌ Der sichere Umgang mit HL7, DICOM und X12-EDI-Dateien ❗

Mehrschichtige Herausforderung für Datenschutz und Compliance: Gesundheitsdaten gehören zu den sensibelsten Informationen überhaupt. Entsprechend hoch sind die Anforderungen an Sicherheit, Governance und Compliance – insbesondere im Rahmen der Datenschutz-Grundverordnung (DSGVO). Doch die Herausforderung ist mehrschichtig: 1. Identifikation sensibler Daten: Personenbezogene Gesundheitsinformationen müssen zuverlässig erkannt werden – auch in komplexen Formaten und großen Datenbeständen. 2. Klassifizierung kritischer Inhalte: Nach der Identifikation folgt die korrekte Einstufung, welche Daten sind personenbezogen und welche fallen unter besondere Kategorien der DSGVO? 3. Maskierung und Schutz: Sensible Daten müssen datenschutzkonform anonymisiert, pseudonymisiert oder maskiert werden – ohne die Nutzbarkeit für Tests, Analysen oder Entwicklung zu verlieren. Branchenformate im Gesundheitswesen: Sensible Informationen sind häufig tief in spezialisierten…

-

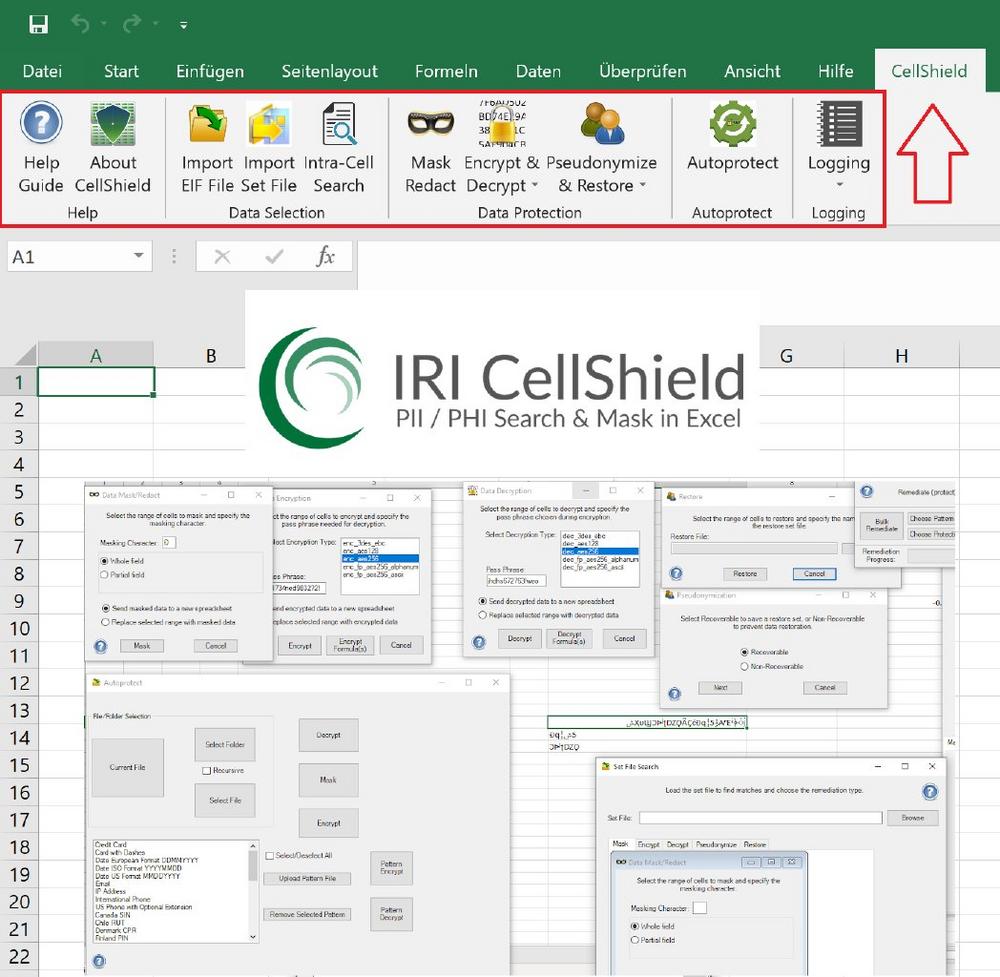

❌ Daten in Excel schützen ❌ Datenschutz in Excel neu gedacht – ohne unsichere Passwortlösungen ❗

Datenschutz in Excel neu gedacht: Verlassen Sie sich nicht länger auf Tabellen-Passwörter, die längst kein verlässlicher Schutz mehr sind. Wenn es um sensible Daten geht, braucht es mehr als reine Zugriffsbeschränkungen. Mit IRI CellShield heben Sie den Datenschutz in Microsoft Excel auf ein neues Niveau – wirksam, kontrollierbar und nahtlos in Ihre gewohnte Arbeitsumgebung integriert. Sensible Daten schützen – ohne sie unbrauchbar zu machen! Statt Informationen lediglich zu sperren, maskieren Sie kritische Inhalte gezielt und regelbasiert. Realistische, aber fiktive Ersatzwerte sorgen dafür, dass Ihre Tabellen weiterhin für Tests, Analysen, Entwicklung und Datenaustausch genutzt werden können – ohne dabei echte personenbezogene oder geschäftskritische Inhalte offenzulegen. Ihre Vorteile mit CellShield: 1. Automatisches…