-

❌ SAP ASE und IQ ❌ Optimierung von ETL und Reorg, mit Datenmaskierung und Datenreplikation für Datenmigration von SAP RDBMS (ehemals Sybase) ❗

Big Data Management seit 40 Jahren: Sybase war ein äußerst beliebtes Softwareunternehmen in den 1990er und 2000er Jahren, das Lösungen für die Verwaltung und Analyse von Daten in relationalen Datenbanken im großen Maßstab anbot. Im Jahr 2010 wurde Sybase von SAP übernommen und bis 2012 als Tochtergesellschaft betrieben, bevor es vollständig in das SAP-Ökosystem integriert wurde. Der Name "Sybase" wurde 2014 offiziell von SAP eingestellt, obwohl er immer noch online erwähnt wird. Sybase bot verschiedene Datenprodukte an, darunter Sybase Adaptive Server Enterprise (ASE), Sybase IQ, Sybase SQL Anywhere und Sybase Advantage, die jeweils unterschiedliche Geschäftsprobleme lösten. Nach der Integration in SAP erhielten diese Produkte neue Namen, z. B. wurde Sybase…

-

❌ Splunk SOAR ❌ Datenverarbeitung vor der Indizierung in Splunk für schnellere Performance und DSGVO-konformen Datenschutz ❗

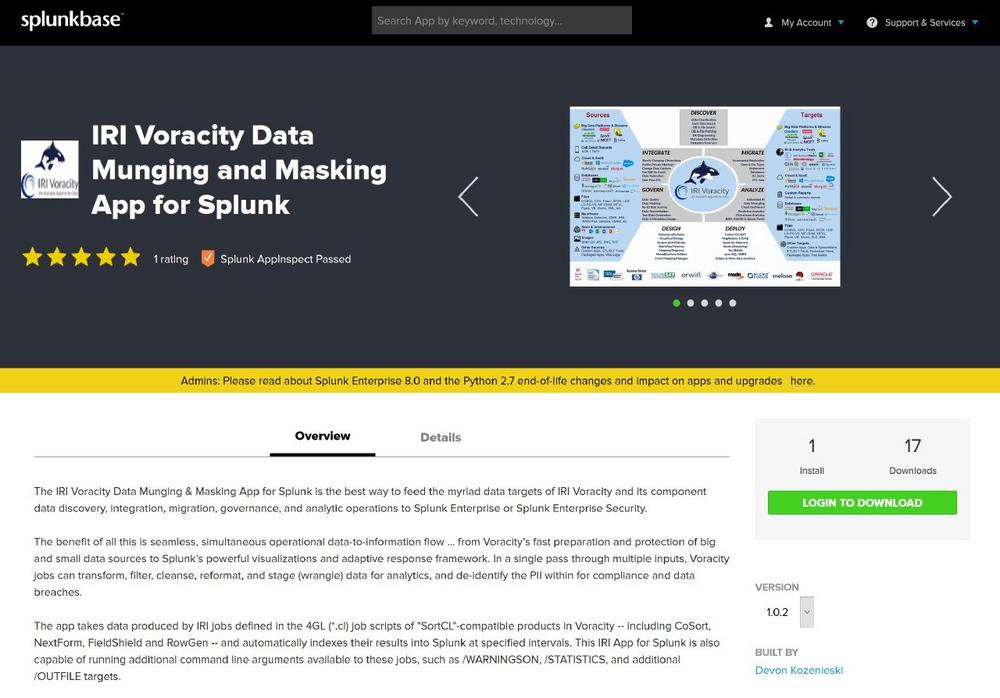

Big Data Management seit 40 Jahren: Die IRI Voracity Data Munging & Masking App für Splunk ist der beste Weg, um die unzähligen Datenziele von IRI Voracity und seinen Komponenten Data Discovery, Integration, Migration, Governance und analytische Operationen in Splunk Enterprise oder Splunk Enterprise Security einzuspeisen. Der Vorteil von all dem ist ein nahtloser, simultaner operativer Daten-zu-Informationsfluss … von Voracitys schneller Aufbereitung und Schutz großer und kleiner Datenquellen zu Splunks leistungsstarken Visualisierungen und adaptivem Reaktions-Framework. In einem einzigen Durchgang durch mehrere Eingaben können Voracity-Jobs Daten für Analysen umwandeln, filtern, bereinigen, neu formatieren und aufbereiten (wrangle) und die darin enthaltenen PII für die Einhaltung von Vorschriften und für Datenschutzverletzungen de-identifizieren. Die…

-

❌ Schnellste Datenextraktion ❌ Push von VLDB im Data Warehouse, schnellere Datentransformation und Datenarchivierung ❗

Big Data Management: Milliarden von Zeilen in Minuten! IRI FACT™(Fast Extract) ist ein Dienstprogramm zum parallelen Entladen von sehr großen Datenbanktabellen. FACT verwendet einfache Job-Skripte (unterstützt in einer vertrauten Eclipse-GUI), um schnell portable Flat-Files zu erstellen. FACT verwendet native Datenbank-APIs und parallele Verarbeitung, um Tabellen schneller in Flat-Fiels umzuwandeln als jedes andere Entladetool oder -verfahren. Eine schnellere Datenextraktion ist die wichtige Komponente für Datenbankarchivierung und -replikation, Datenbankberichte und Migrationen, Data Warehouse ETL-, ELT- und ODS-Operationen, Offline-Berichterstattung und Schutz von Massendaten. Die Kombination der leistungsstarken Extraktion von FACT mit den leistungsstarken, konsolidierten Datentransformationen und vorsortierten Bulkladungen von IRI CoSort ist der schnellste und kostengünstigste Weg, um Big Data ETL– und Offline-Reorgs…

-

❌ Datenbankreplikation ❌ In Echtzeit Datenbankänderung (CDC) automatisch erkennen und verwalten für synchrone Datenreplikation ❗

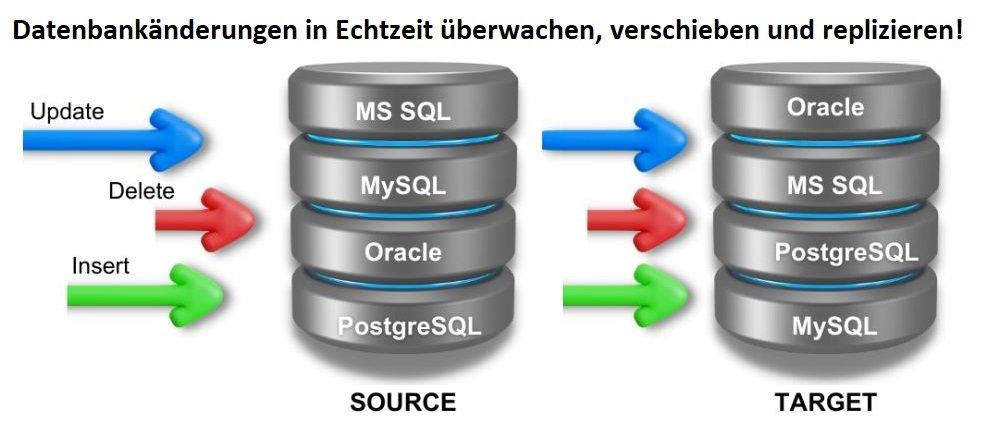

Real-Time Change Data Capture: Gespeicherte Transaktionsdaten werden in jeder Branche ständig erzeugt und aktualisiert. Datenbanktabellen können mit neuen Daten aus Anwendungen oder Ereignissen in Intervallen aktualisiert werden, die nur den Bruchteil einer Sekunde betragen. Führende Unternehmen überwachen, verschieben und verarbeiten Datenbank-Daten, die sich ändern, damit die Benutzer in der Lage sind, diese Anforderungen in Echtzeit zu erfüllen. Die Unternehmen, die mit den Datenbank-Änderungen Schritt halten, verschaffen sich einen Wettbewerbsvorteil. Für diejenigen, die das/die nachgelagerte(n) Ziel(e) mit einer Quell-DB synchron halten wollen, bietet eine neue, innovative Technologie die Funktionalität eines Datenbank-Maskierungsauftrags der Datenklasse, jedoch auf dynamische Weise. Was ist IRI Ripcurrent? IRI Ripcurrent ist eine Java-Anwendung, die die Funktionalitäten der eingebetteten…

-

❌ Microsoft SQL Server ❌ 10x schnelleres ETL mit Datentransformation, sensible Daten automatisch finden/schützen sowie umfassendes TDM ❗

Big Data Management seit 40 Jahren: Es gibt bestimmte Herausforderungen, die mit großen Datenmengen verbunden sind, wie bspw. das Sortieren, Verbinden, Aggregieren, Laden und Entladen von Daten. Die parallele Verarbeitung oder Optimierung in anderen Bereichen oder Tools kann umständlich sein und möglicherweise hohe Kosten verursachen. Zudem kann dies die Leistung für andere Benutzer beeinträchtigen. Im Hinblick auf die Sicherheit werden Funktionen für das Erkennen, Klassifizieren oder Maskieren von Daten oder das Testen von Datenfunktionen, die Datenverwalter und Anwendungsentwickler benötigen dringend benötigt. Auch spezifische Leistungsdiagnosen und -abstimmungen brauchen Zeit und können andere Benutzer betreffen. Schließlich können gespeicherte SQL-Prozeduren auch ineffizient programmiert werden, müssen optimiert werden und dauern dann immer noch zu…

-

❌ Credential Stuffing ❌ Verhinderung von Datenschutzverletzung via Verschlüsselung von Klartext in NoSQL, Elasticsearch und AWS S3-Buckets ❗

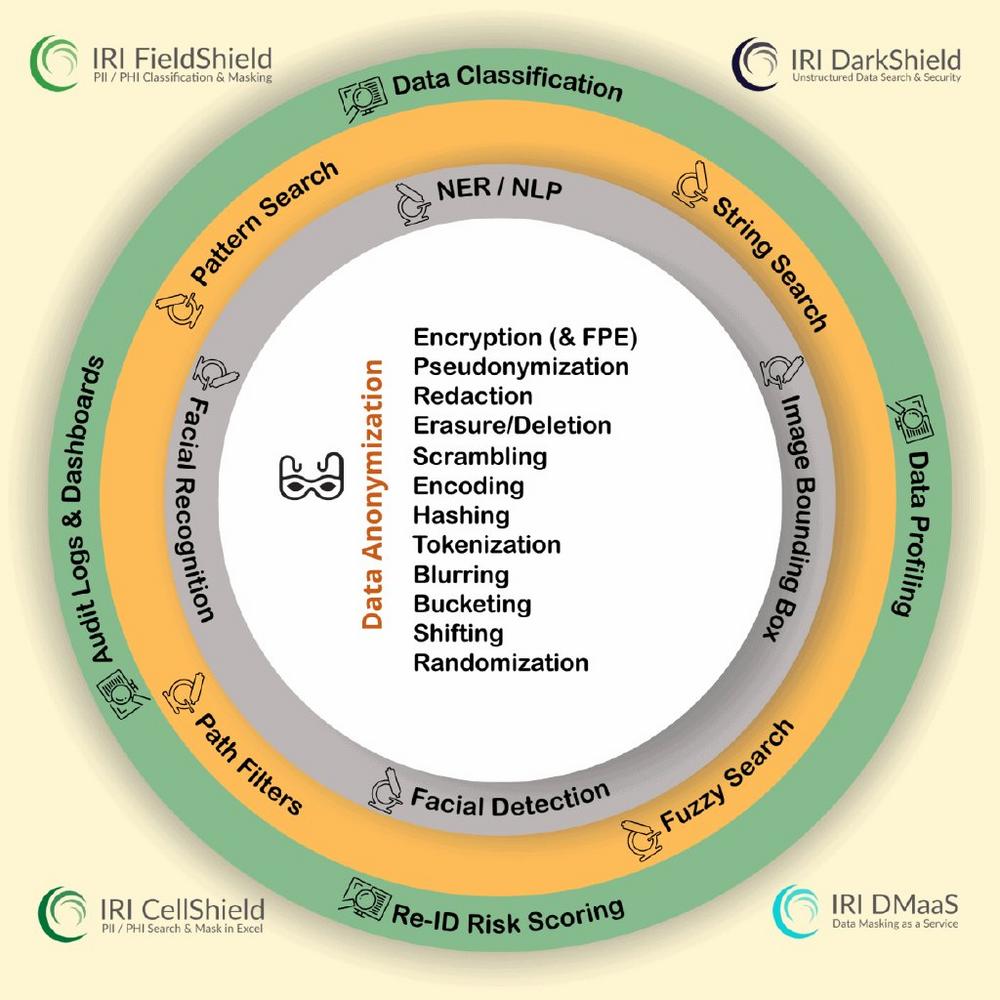

Big Data Management seit 40 Jahren: Präzise Lokalisierung und konsistente Anonymisierung sensibler Daten in strukturierten, semistrukturierten und unstrukturierten Quellen! Ungenügend gesicherte Daten können den Ruf Ihres Unternehmens schädigen und hohe Bußgelder verursachen. Die preisgekrönten datenzentrischen ("Startpunkt") IRI-Sicherheitsprodukte haben sich in einer Vielzahl von Umgebungen zur Aufhebung von Verstößen, Einhaltung des Datenschutzes und DevOps (Testdaten) weltweit wiederholt bewährt. Verwenden Sie zweckmäßige Software um sensible Daten automatisch zu finden und direkt zu maskieren – egal in welcher Form und wo sie sich befinden – und um zu beweisen, dass Sie sie geschützt haben! IRI FieldShield: Finden, klassifizieren, maskieren und risikobehaftete PII über Legacy-Dateien, relationale und NoSQL-Datenbanken, Cloud-Anwendungen usw. mit AES-256 FPE, Hashing,…

-

❌ Pentaho Data Integration ❌ Datentransformation von PDI (ehemals Kettle) 16x schneller, mit umfassenden Datenschutz ❗

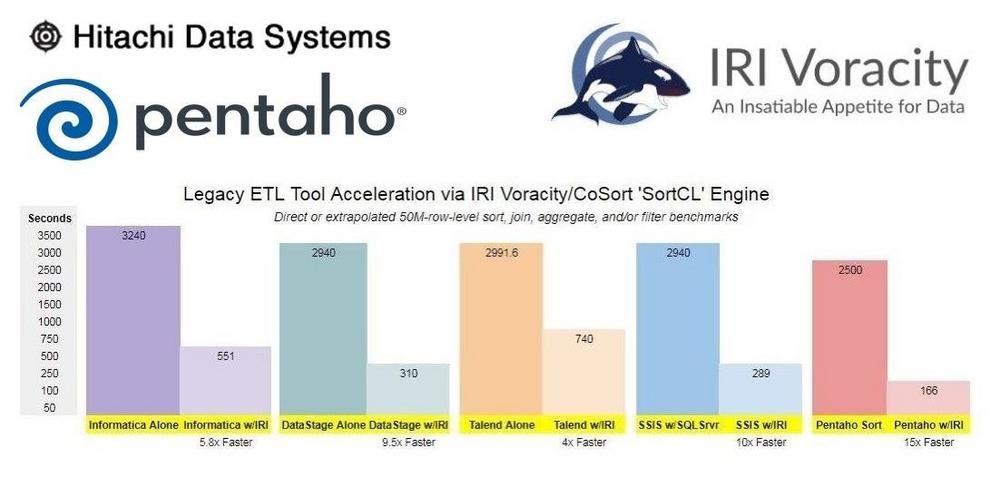

Big Data Management seit 40 Jahren: Pentaho Data Integration ist zwar ein leistungsfähiges Werkzeug zur Aufbereitung und Integration von Daten, weist aber einige (Sicherheits-)Mängel auf! Langsame Datentransformation: Native Sorts usw. laufen möglicherweise nicht schnell genug und nicht bei großer Menge. Eingeschränkter Datenschutz: Daten, die durch Pentaho fließen, können nicht maskiert oder verschlüsselt werden. Begrenzte Testdatengenerierung: Kein Prototyp von ETL-Aufträgen ohne Verwendung von Produktionsdaten möglich. Dieser Artikel ist der erste in einer 3-teiligen Serie über die Verwendung von IRI-Produkten zur Erweiterung der Funktionalität und Verbesserung der Performance in Pentaho-Systemen. Wir zeigen zunächst, wie Sie die Sortierleistung extrem verbessern können und stellen dann Möglichkeiten vor, um Produktionsdaten zu maskieren und Testdaten in…

-

❌ MariaDB und MySQL ❌ Nahtlose Performance Beschleunigung und sensible Daten DSGVO-konform schützen ❗

Big Data Management seit 40 Jahren: Schnelleres und sicheres Datenmanagement! Sie können mit einem oder mehreren dieser zeitaufwendigen Probleme bei der Arbeit mit MySQL konfrontiert werden: Datenermittlung: Profilerstellung, Klassifizierung, ERDs Be- und Entladen großer Tabellen Routinemäßige Versorgungsoperationen (Reorgs) Komplexe Abfragen Migration oder Replikation Maskierung sensibler Daten Generierung intelligenter und sicherer Testdaten Auch spezifische Leistungsdiagnosen und -abstimmungen brauchen Zeit und können andere Benutzer betreffen. Schließlich können gespeicherte SQL-Prozeduren auch ineffizient programmiert werden, erfordern eine Optimierung und dauern dann immer noch zu lange. Beschleunigung der Entladungen: IRI FACT (Fast Extract) zur Beschleunigung der MySQL-Entladung. Verwenden Sie die SQL-Syntax in FACT’s CLI oder GUI, um Tabellendaten in Flat-Files zu übertragen. Geben Sie SELECT…

-

❌ Oracle Datensicherheit ❌ Sensible Daten in Oracle Datenbank via Datenmaskierung in Echtzeit DSGVO-konform schützen ❗

Datensicherheit in Echtzeit: In früheren Artikeln wurde die statische Datenmaskierung neuer Datenbankdaten mit Hilfe der /INCLUDE-Logik oder der /QUERY-Syntax in geplanten IRI FieldShield-Job-Skripten beschrieben, die Änderungen der Spaltenwerte erforderten, um Aktualisierungen zu erkennen. Dieser Artikel beschreibt einen passiveren, aber integrierten Weg zum Auslösen von FieldShield-Maskierungsfunktionen auf der Basis von SQL-Ereignissen, das heißt zum Maskieren von Daten, wie sie in Echtzeit erzeugt werden. Er kann auch als "Prozedurenmodell" für andere Datenbanken und Betriebssysteme dienen. Der Artikel geht zunächst auf die Installation von FieldShield ein und nennt die dazu benötigten Anforderungen. Danach folgt ein anschaulicher Anwendungsfall mit PL/SQL-Triggern für die ASCII-Format bewahrende Verschlüsselung und die dazu gehörende entschlüsselte Ansicht. Allgemeiner gesagt können…

-

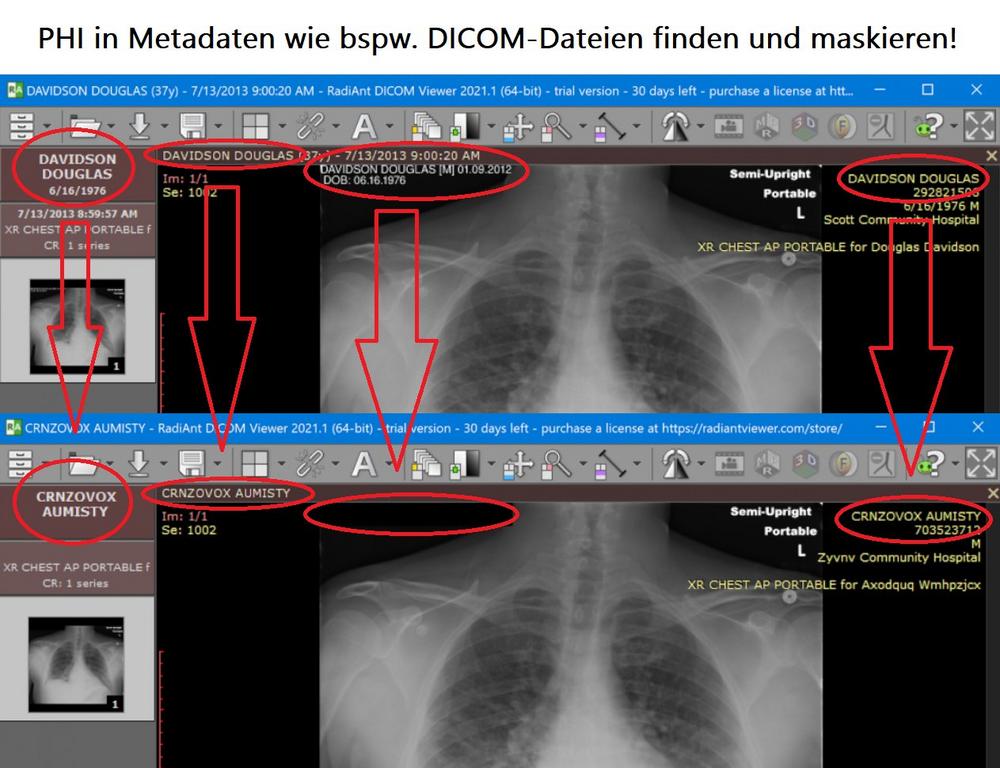

❌ PDSG für IT-Sicherheit ❌ Patientendaten-Schutz-Gesetz für Informationssicherheit im Gesundheitswesen ❗

Sensible PHI-Daten identifizieren und anonymisieren: Mit Hunderttausenden von medizinischen Bildgebungsgeräten die im Einsatz sind, ist DICOM einer der am weitesten verbreiteten Nachrichtenstandards im Gesundheitswesen weltweit; Milliarden von DICOM-Bildern werden derzeit für die klinische Versorgung verwendet. Dieser Artikel beschreibt die Suche und De-Identifizierung von geschützten Gesundheitsinformationen (Protected Health Information, PHI) in DICOM-Metadaten und -Bildern mit Hilfe des Datenmaskierungstools IRI DarkShield und seiner Remote Procedure Call (RPC)-API für Dateien im Besonderen. DICOM (Digital Imaging and Communications in Medicine) ist ein Standard für die Kommunikation und Verwaltung medizinischer Bilddaten und zugehöriger Daten. DICOM ist in fast allen Geräten der Radiologie, der kardiologischen Bildgebung und der Strahlentherapie (Röntgen, CT, MRI, PET, Ultraschall usw.) und…