IT-Sicherheit: 3 Herausforderungen für digitale Identitäten

1. Fälschungssicherheit

Ganz ähnlich wie beim analogen Pendant muss auch ein digitaler Identitätsnachweis bestimmte Sicherheitsmerkmale aufweisen, um eine möglichst hohe Fälschungssicherheit zu gewährleisten. Bei herkömmlichen Dokumenten setzt man dabei auf Wasserzeichen, Reflektionseffekte, spezielle Linienführungen und andere grafische Merkmale, die nur äußerst schwer nachzuahmen sind. Im digitalen Bereich ist das in dieser Form natürlich nicht möglich. Dort setzt man stattdessen auf kryptografische Verfahren.

Asymmetrische Kryptografie wird angewendet, um einfach zu prüfende, aber praktisch nicht zu fälschende Nachweise zu erzeugen. Dieses Verfahren basiert auf einem privaten und einem öffentlichen Schlüssel. Deren Zusammenhang wird über schwer umkehrbare mathematische Operationen hergestellt, wie die Multiplikation großer Primzahlen. Den öffentlichen aus dem privaten Schlüssel zu erzeugen, ist somit sehr einfach möglich. Aus dem öffentlichen Schlüssel den privaten Schlüssel zu errechnen, ist dagegen nicht mit sinnvollem Aufwand möglich. Der öffentliche Schlüssel kann also für jeden verfügbar bereitgestellt werden. Passt dieser zu einem Zertifikat oder digitalem Dokument, das mit dem entsprechenden privaten Schlüssel erstellt wurde, gilt das Zertifikat als echt. Ein aktuelles Beispiel für dieses Verfahren stellt das digitale Covid-Zertifikat der EU dar: Jeder kann sich im App Store die App zur Überprüfung der QR-Codes herunterladen. Die Erstellung der echten Codes ist nur mit dem geheimen privaten Schlüssel möglich. Somit ist dieses Verfahren in der digitalen Sphäre praktisch fälschungssicher.

2. Die Schnittstelle zwischen analog und digital

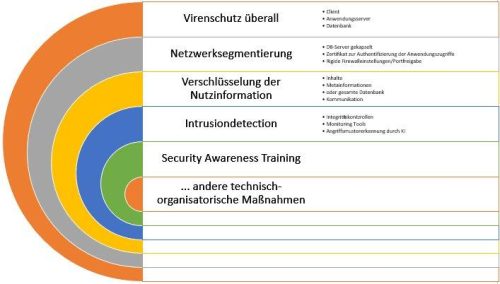

Die Verfahren der asymmetrischen Kryptografie gelten heute prinzipiell als fälschungssicher und werden stets an den Stand der Technik angepasst. Auf steigende Rechenleistung wird beispielsweise mit längeren Schlüsseln reagiert. Auch auf die Herausforderungen des Quantencomputers gibt es mit speziellen Algorithmen bereits eine Antwort. Was passiert aber, wenn Kriminelle gar nicht das System an sich angreifen, sondern sich durch Hintertüren Zugang verschaffen? Ein Safe kann, platt gesprochen, noch so sicher und stabil sein, es bringt nichts, wenn man den Schlüssel dafür offen herumliegen lässt. Es muss also unbedingt sichergestellt werden, dass der Zugang zu Systemen, mit denen digitale Identitäten erzeugt und verwaltet werden sollen, bestmöglich abgesichert wird. Dies scheint nämlich ein viel wahrscheinlicherer Angriffsvektor zu sein als ein Angriff auf die Verschlüsselung selbst. Sicherheitslücken, die der Chaos Computer Club im Zuge der Einführung des digitalen Führerscheins entdeckte, bestätigen diese Vermutung.

3. Wer definiert und garantiert Identität?

Geburtsurkunde, Personalausweis, Reisepass oder Steuernummer – die Identität einer Person wird traditionell immer von einer staatlichen Institution garantiert. Nun hat sich die Online-Welt lange Zeit aber eigenständig entwickelt. Über Definition und Regulierung von Identitäten brauchte man sich lange Zeit keine Gedanken zu machen. Eine E-Mail-Adresse und ein Passwort reichten aus, um eine neue digitale Identität zu kreieren. Für den Austausch in Newsgroups und Chatrooms oder anderen Anwendungen des frühen Internets reichte das ebenfalls – Anonymität war sogar gewünscht. Das Internet von heute ist aber eine andere Welt: Hier befinden sich Finanz- und Gesundheitsdaten und andere sensible Informationen. Vor diesem Hintergrund wird die eindeutige Verknüpfung mit einer realen Identität sehr wichtig. Das heißt, es muss auch eine vertrauenswürdige Instanz geben, die diese Verknüpfung bestätigt, also dass Max Mustermann im Internet auch Max Mustermann in der echten Welt ist.

Das Internet ist allerdings schneller gewachsen als betreffende Regulierungen. Tatsächlich sind dahingehende Überlegungen vergleichsweise jung. Daher gibt es auch – anders als in der analogen Welt – private Konkurrenz für Identitätsanbieter. Hier gilt es, für die Zukunft klar zu regeln, wer Identitäten garantieren darf und wie sich Anbieter dafür qualifizieren können. In Europa gibt es bereits die eIDAS-Verordnung, in der auch die Zulassung privater Vertrauensdienste geregelt ist, doch diese gilt natürlich nur in Europa. Wünschenswert wäre eine weltweit gültige und akzeptierte digitale Identität.

UTIMACO ist ein global führender Anbieter von Hochsicherheitstechnologien für Cybersecurity und Compliance-Lösungen und Services mit Hauptsitz in Aachen, Deutschland und Campbell (CA), USA. UTIMACO entwickelt und produziert Hardware-Sicherheitsmodule und Key Management-Lösungen für den Einsatz im Rechenzentrum und in der Cloud sowie Compliance-Lösungen für Telekommunikationsanbieter im Bereich der Regulierung. In beiden Bereichen nimmt UTIMACO eine führende Marktposition ein.

Mehr als 470 Mitarbeiter tragen Verantwortung für Kunden und Bürger weltweit, indem sie innovative Sicherheitslösungen und Services entwickeln, die ihre Daten, Identitäten und Netzwerke schützen. Partner und Kunden aus den unterschiedlichsten Industrien schätzen die Zuverlässigkeit und langfristige Investitionssicherheit der UTIMACO-Sicherheitslösungen. Weitere Informationen unter www.utimaco.com.

Utimaco Management Services GmbH

Germanusstr. 4

52080 Aachen

Telefon: +49 (241) 1696-0

Telefax: +49 (241) 1696-199

https://utimaco.com/de

Hotwire für Utimaco

Telefon: +49 (170) 8168890

E-Mail: utimaco@hotwireglobal.com

![]()