-

SAP-Security: Die unterschätzte Blackbox in der IT-Sicherheitsarchitektur

Diese betrachtet sie häufig isoliert und bindet sie nicht in übergreifende Sicherheitsprozesse wie Patch- und Vulnerability-Management, Threat Detection oder Incident Response, ein. Grund dafür ist der hohe Spezialisierungsgrad einer SAP-Umgebung bei gleichzeitiger Kritikalität für die Organisation. Durch diese Berührungsängste entstehen gefährliche Lücken. Besonders unterschätzt werden Schwachstellen im Berechtigungsmanagement, unzureichende Nut-zer-Sensibilisierung sowie eine fehlende durchgängige Sicherheitsarchitektur, die vom Security Design über sichere Konfiguration bis hin zu Code Security und Monitoring reicht. Um SAP-Systeme effektiv abzusichern, braucht es einen ganzheitlichen, proaktiven Ansatz und ein Umdenken in der Sicherheitsstrategie aller Unternehmen. Denn die Hersteller und Betreiber von Systemen und Appli-kationen sind NICHT für die IT-Sicher-heit der Unternehmen verantwortlich. Oliver Villwock, Consulting Director mit…

-

Cyberabwehr auf realer Bedrohungsbasis

Die aktuelle Bedrohungslage durch Cyberangriffe hat längst ein kritisches Ausmaß erreicht. Besonders der Mittelstand ist massiv gefährdet. Ein erfolgreicher Cyberangriff kann den Betrieb lahmlegen, sensible Firmendaten gefährden und massive finanzielle Schäden verursachen, nicht selten bis zur Existenzbedrohung. Das Problem: Die wenigsten Unternehmen kennen ihre individuelle Bedrohungslage genau, müssen aber zugleich mit geringem Budget ein grundlegendes Sicherheitsniveau erreichen. Durch eine fundierte Risikoanalyse können jedoch Schutzmaßnahmen so fokussiert werden, dass ein maximaler Sicherheitsgewinn bei angemessenen Kosten erzielt werden kann. Dazu bedarf es eines weiterentwickelten Verteidigungsansatzes: Threat-Informed Defense (TID) zielt darauf ab, Schwachstellen in IT- und OT-Infrastrukturen aus Sicht realer Angreifer zu analysieren und darauf gezielte priorisierte Sicherheitsmaßnahmen umzusetzen. Im Gespräch: Marc Lenze,…

-

Ein besseres digitales Immunsystem

In nahezu jeder Industrieumgebung finden sich heute potenziell verwundbare IoT-Komponenten, was die Bedrohungslage branchenübergreifend deutlich verschärft. Unternehmen stehen damit vor der doppelten Herausforderung, ihre Systeme gegen Cyberangriffe abzusichern und gleichzeitig die wachsenden regulatorischen Anforderungen zu erfüllen. Mit dem Cyber Resilience Act sowie weiteren europäischen Vorgaben wie der NIS2-Richtlinie oder dem RED 3.3 (Radio Equipment Directive) setzt die EU neue Maßstäbe: Hersteller, Betreiber und Dienstleister sind verpflichtet, ein hohes Sicherheits- und Resilienzniveau nachzuweisen und dauerhaft sicherzustellen. Dies erfordert ganzheitliche Strategien, die technologische Schutzmaßnahmen mit klar definierten Compliance-Prozessen verbinden. Exein bietet die passende Antwort auf die Herausforderungen einer Welt, in der Cyber-Bedrohungen stetig zunehmen. Das global führende Unternehmen für IoT-Embedded-Cyber-sicherheit mit Hauptsitz…

-

„Wir brauchen eine permanente Kontrolle“

Third Risk Party Management wird in Zeiten von Globalisierung und unübersichtlichen Lieferketten immer wichtiger. Die EU hat darauf bereits reagiert und die Regularien zum Beispiel durch die Verabschiedung von DORA und NIS2 verschärft. Das ist die Konsequenz davon, dass es immer mehr Einbrüche in die Sicherheitsstrukturen der Unternehmen gibt – mit schlimmen Folgen. Viele Unternehmen erleben solche Angriffe mindestens einmal pro Woche. Hinzu kommt eine große Interkonnektivität – so gehen heute allein 35 Prozent der globalen Wertschöpfungsketten nach China. Das zeigt eindringlich, wie vernetzt Unternehmen heute sind und welche Abhängigkeiten für ihre IT-Sicherheitsstrukturen auf diese Weise entstehen. Ein erfolgreicher Cyberangriff kann sich dadurch sehr schnell fortpflanzen. Das ist neben den…

-

Resilienz wird zur Chefsache

Entscheidend ist, Souveränität und IT-Resilienz in den Fokus zu stellen, um im Notfall betriebsfähig zu bleiben. Krisen, ausgelöst durch Cyberangriffe, Naturkatastrophen und politische Spannungen stellen ein Risiko für Lieferketten, Produktion und Verwaltung dar. Unternehmen brauchen genau deshalb robuste Prozesse, klare Rollen sowie trainierte Teams, um ihre digitale Souveränität und Handlungsfähigkeit im Krisenfall sicherzustellen. Neben der Erkennung und Abwehr von Angriffen, gewinnt der Plan B an Wichtigkeit. Doch genau dieser Plan B – der Notfallplan – stellt Unternehmen vor Herausforderungen. So scheitern Notfallpläne an der fehlenden Aktualität, Priorisierung der Ausarbeitung im Tagesgeschäft oder schlichtweg der Adaption von technischen Krisenstabs-lösungen, die den Benutzer:innen nicht vertraut sind. IT-Resilienz im Krisenfall muss vertraut…

-

Sicherheit hat Priorität

Stark regulierte Branchen befinden sich im Umbruch. Digitale Innovationen, Fintechs und immer strengere regulatorische Vorgaben stellen Banken, Versicherungen und andere Wirtschaftsbereiche vor enorme Herausforderungen. Mit dem Inkrafttreten der EU-Verordnung DORA (Digital Operational Resilience Act) im Januar 2025 gelten strengere Vorgaben als je zuvor. Zukunftssicheres Internetprotokoll Besonders bei den Finanzdienstleistern steht die Sicherheit sensibler Daten im Mittelpunkt. Millionen von Transaktionen werden heute in Echtzeit abgewickelt. Doch traditionelle Inter-netprotokolle leiten Daten über Wege, die weder transparent noch sicher kontrollierbar sind. Eine besonders ernstzunehmende Gefahr in puncto Cybersicherheit ist das Szenario „Harvest Now – Decrypt Later“: Angreifer sammeln verschlüsselte Daten, um sie künftig mit Quantencomputern zu entschlüsseln. Da Finanzdaten oft jahrzehntelang sicherheitskritisch bleiben,…

-

Historische Bühne trifft moderne Technik: SAUTER Gebäudeautomation im Staatstheater Augsburg

Mit smarten Lösungen im Bereich von Heizung, Klimatisierung und Lüftung leistet SAUTER Deutschland einen wichtigen Beitrag zur Sanierung des Staatstheaters Augsburg. Unter anspruchsvollen Bedingungen zeigt SAUTER technologisches Know-how, unter Berücksichtigung der kulturellen Bedeutung des historischen Hauses. Mit der Sanierung des Staatstheaters Augsburg soll ein modernes, energieeffizientes Theaterquartier geschaffen und die kulturelle Infrastruktur Augsburgs gestärkt werden. Um auch in der Gebäudetechnik höchste Standards zu erfüllen, beauftragte die Stadt Augsburg als Bauherrin SAUTER ab August 2025 im Ergebnis einer öffentlichen Ausschreibung mit der Umsetzung zentraler Gebäudeautomationslösungen. Der Auftrag umfasst die Lieferung und Montage von Feldgeräten und Automationsstationen zur effizienten Regelung von Heizung, Klimatisierung und Lüftung. Das Projekt wurde in 14 Automationsschwerpunkte aufgeteilt…

-

Smart Locker für Shared Office und CoSpace

Veränderungen in der Arbeitswelt Shared Office Konzepte und CoSpace Modelle gehören längst zum Alltag vieler Unternehmen. Feste Arbeitsplätze werden durch Shared-Desk-Modelle ersetzt, bei denen Mitarbeitende täglich flexibel ihren Platz wählen. Diese neue Arbeitsweise steigert die Effizienz und reduziert Büroflächen, stellt das Facility Management aber auch vor neue Aufgaben. Persönliche Gegenstände und Arbeitsmaterialien müssen sicher verwahrt werden, ohne dass klassische Rollcontainer oder Schreibtischschubladen verfügbar sind. Persönliche Staufächer für Mitarbeitende Smart Locker schließen diese Lücke, indem sie jedem Mitarbeitenden ein persönliches Staufach bieten. Taschen, Laptops und Unterlagen können dort sicher deponiert werden, während die digitale Verwaltung den Zugriff komfortabel und zuverlässig macht. Mitarbeiter öffnen ihr Fach per Code, Karte oder Smartphone-App.…

-

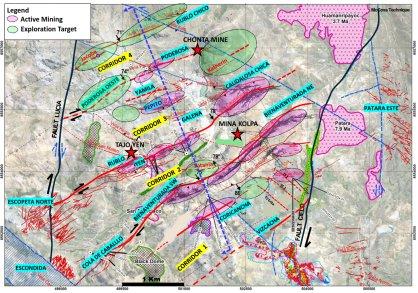

Endeavour Silver durchteuft hochgradige Silber-Blei-Zink-Mineralisierung in seinem Minenbetrieb Kolpa

Endeavour Silver Corp. („Endeavour“ oder das „Unternehmen“) (TSX: EDR, NYSE: EXK – https://www.commodity-tv.com/ondemand/companies/profil/endeavour-silver-corp/) freut sich, positive Bohrergebnisse aus seinem laufenden Explorationsprogramm bei der Mine Kolpa in der peruanischen Provinz Huancavelica bekannt zu geben. Das Gebiet zeichnet sich durch subvertikale geologische Strukturen aus, die sich durch Druckkräfte in Zusammenhang mit der Andenorogenese gebildet haben. Diese Kräfte haben gut ausgebildete, von Südwest nach Nordost streichende Erzgangsysteme geschaffen, die für die Mineralisierung von großer Bedeutung sind. Zu beachten ist, dass sich diese Strukturmuster wiederholen und sich über benachbarte Erzganggruppen mit unterschiedlicher Ausrichtung erstrecken können. Dadurch entstehen aneinandergrenzende Abfolgen, die als „strukturelle Paare“ bezeichnet werden und das Potenzial für eine Mineralentdeckung erhöhen. Dem Unternehmen…